MongoDB 연합 인증은 MongoDB Support, MongoDB University, MongoDB Atlas, MongoDB Cloud Manager, MongoDB Community Forums 및 MongoDB Feedback과 같은 MongoDB 시스템 전반에 걸쳐 자격 증명을 연결합니다. Atlas는 연합 ID 관리 모델을 사용하여 인증을 구현합니다.

FIM(페더레이션 ID 관리) 모델 사용:

회사에서 멱등(IdP)을 사용하여 자격 증명을 관리합니다.IdP를 사용하면 회사에서 웹을 통해 다른 서비스로 인증할 수 있습니다.

IdP에서 전달된 데이터를 사용하여 인증하도록 MongoDB Atlas를 구성합니다.

MongoDB가 아닌 IdP가 자격 증명을 관리하므로 이는 SSO 이상의 의미를 갖습니다. 사용자는 다른 사용자 이름과 비밀번호를 기억하지 않아도 Atlas를 사용할 수 있습니다.

중요

연합 IdP가 활성화되어 있는 동안 Atlas는 다른 인증 메커니즘을 비활성화합니다.

다음 절차에서는 Atlas에 SAML IdP를 연결하는 방법을 안내합니다.

필요한 액세스 권한

연합 인증을 관리하려면 인스턴스에 연합 설정을 위임하는 하나 이상의 조직에 Organization Owner 액세스 권한이 있어야 합니다.

절차

중요

2단계 구성

멱등에 따라 Atlas와 같은 서비스 제공자에 연결할 때 일부 순환 논법이 적용될 수 있습니다.IdP를 Atlas에 연결하려면 다음이 필요합니다.

IdP에는 Atlas의 값이 필요하며

Atlas에는 IdP의 값이 필요합니다.

설정을 단순화하기 위해 Atlas는 IdP 및 Atlas 구성에 대한 자리 표시자 값을 입력하라는 프롬프트를 표시합니다. 절차의 뒷부분에서 이 값을 대체하게 됩니다.

외부 멱등 애플리케이션 구성

연합 인증을 구성하려면 외부 SAML IdP 애플리케이션이 있어야 합니다.SAML IdP에서 다음을 수행해야 합니다.

Atlas용 새 애플리케이션을 생성합니다

새 애플리케이션에 대한 초기 SAML 값을 구성합니다.

다음 필드에 자리 표시자 값을 설정합니다:

SP Entity ID or Issuer

Audience URI

Assertion Consumer Service (ACS) URL

다음 필드에 유효한 값을 설정합니다.

필드값Signature Algorithm

IdP 서명을 암호화하는 데 사용되는 알고리즘입니다. Atlas는 다음과 같은 서명 알고리즘 값을 지원합니다.

SHA-1SHA-256

Name ID

유효한 이메일 주소.

중요: Name ID Atlas user 계정의 이메일 주소 와 사용자 이름 으로 모두 사용됩니다.

Name ID Format

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecifiedurn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

다음 SAML 속성 값에 대해 다음 속성 이름을 사용하여 속성을 생성합니다.

SAML 속성 이름SAML 속성 값firstName이름

lastName성

memberOf사용자 그룹

참고

이러한 속성의 이름은 대소문자를 구분합니다. camelCase에 표시된 대로 이러한 속성 이름을 입력합니다.

이 값을 저장합니다.

IdP 애플리케이션에 대한 초기 설정을 완료한 후에는 IdP를 Atlas에 연결하여 사용자의 로그인을 페더레이션합니다.

Atlas에 멱등 적용

Federation Management Console에서 Atlas의 연합 인증을 구성할 수 있습니다. 이 콘솔을 사용하여 다음을 수행합니다.

지정된 조직에 속한 사용자를 인증하도록 Identity Providers 을(를) 구성합니다.

아틀라스 Organizations 를 IdP에 연결하세요.

Domains을 확인하고 IdP와 연결하여 사용자가 해당 IdP를 사용하여 인증하도록 합니다.

관리 콘솔 열기

Atlas 에서 조직 의 Federation Management 콘솔로 이동합니다.

아직 표시되지 않은 경우 다음 목록에서 원하는 조직 을 선택하세요. 탐색 표시줄의 Organizations 메뉴.

사이드바에서 Identity & Access 제목 아래의 Federation를 클릭합니다.

Open Federation Management App를 클릭합니다.

페더레이션 페이지가 표시됩니다.

관리 콘솔에서:

Configure Identity Providers를 클릭합니다.

아직 구성한 멱등이 없는 경우 Setup Identity Provider을 클릭합니다. 그렇지 않으면 Identity Providers 화면에서 Add Identity Provider를 클릭합니다.

다음 SAML 프로토콜 설정을 입력하거나 선택합니다.

필드필요성설명Configuration Name

필수 사항

이 구성을 식별하는 사람이 읽을 수 있는 레이블입니다.

Configuration Description

옵션

이 구성을 설명하는 사람이 읽을 수 있는 레이블입니다.

IdP Issuer URI

필수 사항

SAML Assertion발급자의 식별자입니다.

이 필드에 대한 자리 표시자 값을 지정합니다.Atlas 메타데이터를 제공한 후 IdP에서 이 필드의 실제 값을 얻습니다.

IdP Single Sign-On URL

필수 사항

SAML AuthNRequest 수신자의 URL.

이 필드에 대한 자리 표시자 값을 지정합니다.Atlas 메타데이터를 제공한 후 IdP에서 이 필드의 실제 값을 얻습니다.

IdP Signature Certificate

필수 사항

IdP의 PEM 인코딩된 공개 키 인증서.이 값은 IdP에서 얻을 수 있습니다.

둘 중 하나를 수행하면 됩니다.

컴퓨터에서 인증서를 업로드하거나

인증서의 내용을 텍스트 상자에 붙여넣습니다.

Request Binding

필수 사항

AuthNRequest를 전송하는 데 사용되는 SAML 인증 요청 프로토콜 바인딩. 둘 중 하나를 사용하면 됩니다.

HTTP POSTHTTP REDIRECT

Response Signature Algorithm

필수 사항

SAML AuthNRequest에 서명하는 데 사용되는 응답 알고리즘입니다. 둘 중 하나를 사용하면 됩니다.

SHA-256SHA-1

Next를 클릭합니다.

Atlas 메타데이터로 멱등 구성하기

Atlas에서 IdP를 설정했으면 필요한 Atlas 메타데이터를 IdP에 제공할 수 있습니다.

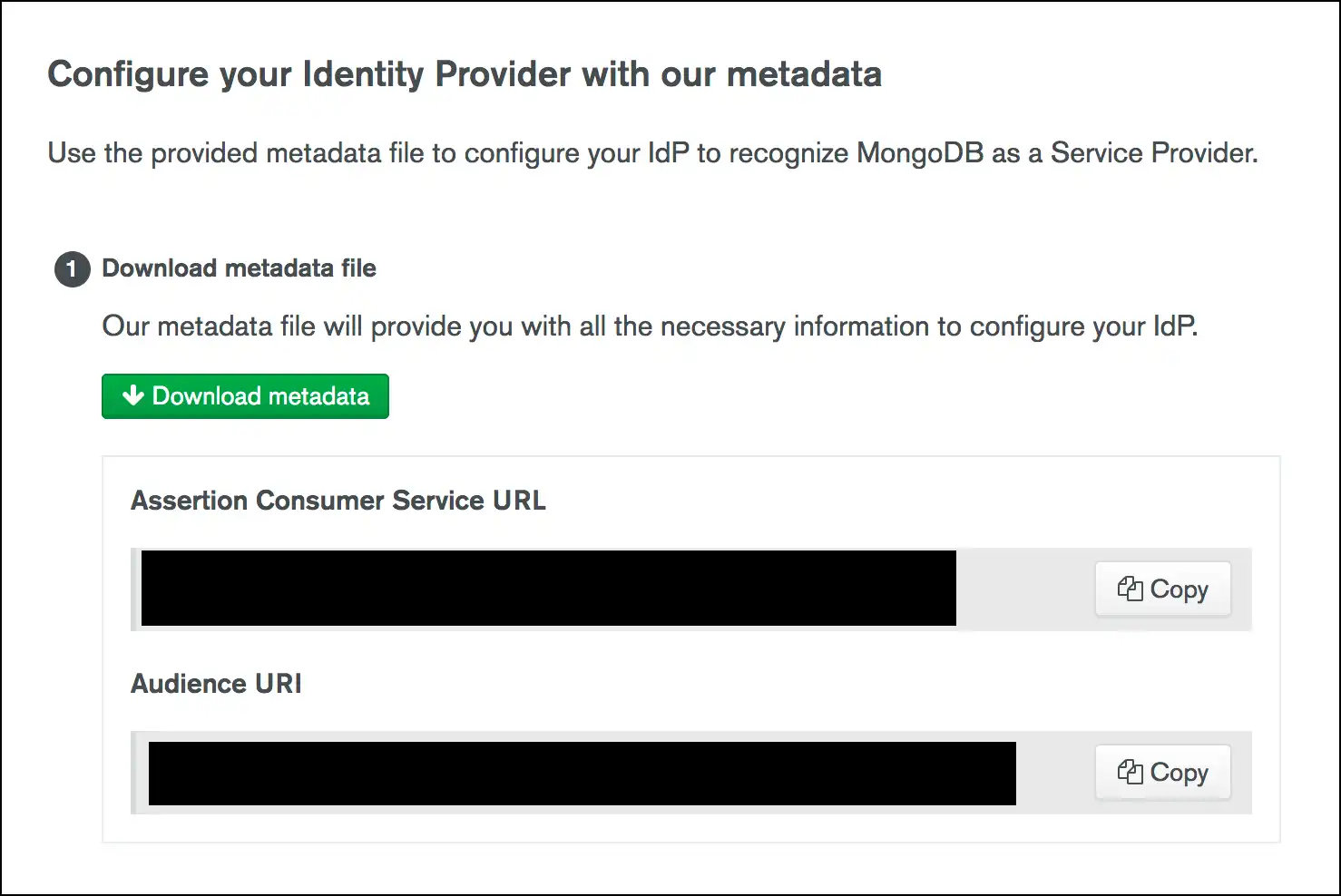

Atlas의 Identity Provider 화면에서 Download metadata를 클릭하여 IdP에 필요한 메타데이터를 다운로드합니다. Atlas는 데이터를

.xml파일로 제공합니다.![메타데이터 다운로드 방법을 보여주는 이미지]()

참고

Atlas는 이러한 값을 수동으로 복사하고 저장하려는 경우 Assertion Consumer Service URL 및 Audience URI를 제공합니다. 이러한 값은 메타데이터 다운로드에 포함됩니다.

참고

SAML 신뢰 모델에서는 설정 중에 신뢰할 수 있는 채널을 통한 인증서 교환을 요구하며 CA 서명 인증서는 필요하지 않습니다. 연합 인증 중에 MongoDB Atlas와 브라우저 간 모든 트래픽에서는 CA에서 서명한 인증서를 사용하여 TLS를 통해 실행됩니다. 따라서

metadata.xml은 요청 서명 및 서명 유효성 검사를 위한 자체 서명 인증서만 제공합니다.메타데이터를 IdP에 업로드합니다.

이제 Atlas에서 초기 IdP 매핑을 설정할 때 자리 표시자 IdP Issuer URI 및 IdP Single Sign-On URL 값을 바꾸는 데 필요한 정보가 있습니다.

Atlas에서 연결된 IdP의 IdP Issuer URI 및 IdP Single Sign-On URL에 대해 설정된 자리 표시자 값을 IdP의 적절한 값으로 수정합니다.

필요에 따라 사용자를 선택한 URL로 전송하고 로그인 후 불필요한 리디렉션을 방지하려면 IdP에 RelayState URL을 추가하세요. 다음을 사용할 수 있습니다.

목적지릴레이 상태 URLMongoDB Atlas

Login URL Atlas Federation Management App(페더레이션 관리 앱)에서 멱등 구성을 위해 생성되었습니다.

MongoDB 지원 포털

https://auth.mongodb.com/app/salesforce/exk1rw00vux0h1iFz297/sso/saml MongoDB University

https://auth.mongodb.com/home/mongodb_thoughtindustriesstaging_1/0oadne22vtcdV5riC297/alndnea8d6SkOGXbS297 MongoDB Community 포럼

https://auth.mongodb.com/home/mongodbexternal_communityforums_3/0oa3bqf5mlIQvkbmF297/aln3bqgadajdHoymn297 MongoDB 피드백 엔진

https://auth.mongodb.com/home/mongodbexternal_uservoice_1/0oa27cs0zouYPwgj0297/aln27cvudlhBT7grX297 MongoDB JIRA

https://auth.mongodb.com/app/mongodbexternal_mongodbjira_1/exk1s832qkFO3Rqox297/sso/saml Atlas로 돌아가 Finish를 클릭합니다.

중요

IdP를 Atlas에 연결하면 적어도 하나의 도메인을 IdP에 매핑할 때까지는 Federation Management Console에 Inactive로 표시됩니다.

다음 단계

IdP를 Atlas에 성공적으로 연결한 후에는 하나 이상의 도메인을 멱등에 매핑해야 합니다. Atlas는 IdP를 통해 이러한 도메인의 사용자를 인증합니다.