미사용 데이터 암호화를 위한 Amazon Web Amazon Web Services KMS키에 액세스하기 위해 Amazon Web Services IAM 역할 사용하도록 Atlas 프로젝트 구성할 수 있습니다. 프로젝트 에 대해 미사용 데이터 암호화를 활성화 때 기존 역할 사용하거나 새 역할 만들 수 있습니다.

참고

MongoDB Atlas 공동 책임 모델은 안전하고 복원력이 뛰어난 데이터 환경을 유지 관리하는 데 있어 MongoDB 와 MongoDB 고객의 보완 의무를 정의합니다. 이 프레임워크 에서 MongoDB 기본 플랫폼의 보안 및 운영 무결성을 관리하고 고객은 특정 배포의 구성, 관리 및 데이터 정책을 책임집니다. 보안 및 운영 우수성에 대한 소유권에 대한 자세한 분석은 공유 책임 모델을 참조하세요.

이 페이지에서는 역할 기반 액세스를 위해 Atlas 프로젝트의 고객 키 관리를 구성하는 방법을 설명합니다. AWS KMS에서 AWS PrivateLink를 설정하여 Atlas와 AWS KMS 간의 모든 트래픽이 AWS의 프라이빗 네트워크 인터페이스를 통해 이루어지도록 할 수 있습니다.

아직 신규 또는 기존 Atlas 프로젝트에 대해 미사용 데이터 암호화를 활성화하지 않은 경우, 프로젝트의 암호화 키에 역할 기반 액세스 활성화 절차에 따라 Atlas 프로젝트에 대해 미사용 데이터 암호화를 활성화하세요. 이미 미사용 데이터 암호화를 활성화하고 암호화 키에 대한 자격 증명 기반 액세스를 구성한 Atlas 프로젝트가 있는 경우, 프로젝트의 암호화 키에 대한 역할 기반 액세스로 전환 절차에 따라 암호화 키에 대한 역할 기반 액세스로 전환하세요.

Atlas 프로젝트의 클러스터에서 활성화하기 전에 해당 프로젝트에 대한 고객 키 관리를 구성해야 합니다.

필요한 액세스 권한

고객 키 관리를 구성하려면 프로젝트에 대한 Project Owner 액세스 권한이 있어야 합니다.

2} 액세스 권한이 있는 사용자는 프로젝트에 자신을 으로 추가해야 Organization Owner Project Owner 합니다.

AWS KMS로 고객 관리형 키 활성화

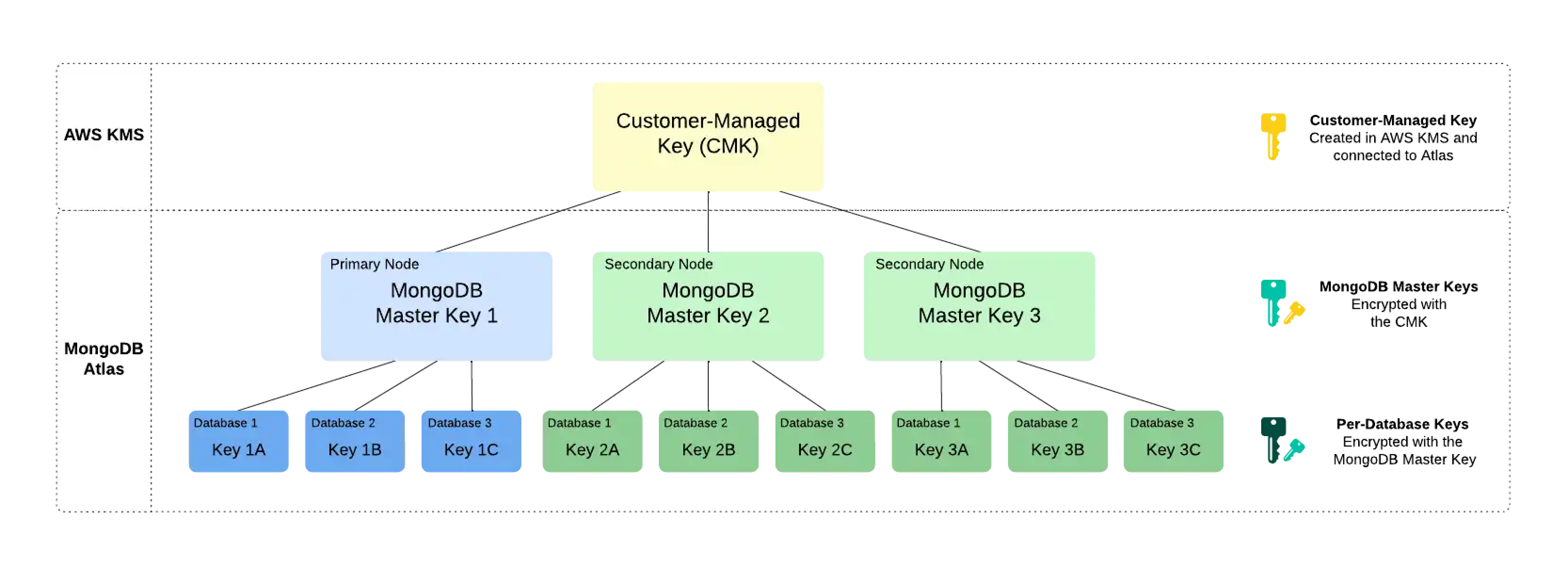

Atlas의 고객 키 관리는 봉투 암호화라는 프로세스를 따릅니다. 이 프로세스는 하나의 키를 다른 키로 암호화하여 여러 계층의 암호화를 생성합니다. 고객 키 관리를 활성화하기 위해 Atlas는 다음과 같은 암호화 키를 사용합니다.

Customer-Managed Key (CMK)고객 관리형 키는 AWS KMS에서 생성, 소유 및 관리하는 암호화 키입니다. AWS KMS에서 CMK를 생성하고 프로젝트 수준에서 Atlas에 연결합니다. AWS KMS에서 사용되는 CMK에 대해 자세히 알아보려면 AWS KMS 설명서를 참조하세요.

Atlas는 이 키를 MongoDB 마스터 키를 암호화하는 데에만 사용합니다.

MongoDB Master KeyAtlas cluster 의 각 노드 는 MongoDB 마스터 키를 생성합니다. MongoDB 마스터 키는 MongoDB Server 가 데이터베이스별 암호화 키를 암호화하는 데 사용하는 암호화 키입니다. Atlas 는 암호화됨 키 사본을 로컬에 저장합니다.

이 키는 CMK로 암호화되며 데이터베이스별 암호화 키를 암호화합니다.

Per-Database Encryption Key또한 Atlas 클러스터의 각 노드는 클러스터의 데이터베이스별로 암호화 키를 생성합니다. Atlas는 이러한 키를 사용하여 이러한 키를 암호화하고 저장하는 WiredTiger를 통해 데이터를 읽고 씁니다.

이 키는 MongoDB Master Key로 암호화됩니다.

예시

3노드 복제본 세트에 대한 다음 암호화 계층 구조를 고려하세요. Atlas는 AWS KMS의 고객 마스터 키를 사용하여 클러스터의 각 노드에 대해 고유한 MongoDB 마스터 키를 암호화합니다. 또한 각 노드에는 데이터베이스가 3개씩 있으며 각 데이터베이스는 고유한 암호화 키로 암호화됩니다. 클러스터가 시작되면 Atlas는 AWS KMS의 CMK를 사용하여 MongoDB 마스터 키의 암호를 해독하고 이를 MongoDB Server에 제공합니다.

참고

고객 마스터 키의 Atlas의 액세스 권한을 취소하면 Atlas는 클러스터의 노드를 종료하며 고객 마스터 키의 액세스 권한을 복원할 때까지 데이터에 액세스할 수 없습니다.

AWS 고객 마스터 키 교체

참고

MongoDB 마스터 키 - MongoDB의 책임

자체 cloud 제공자 KMS 를 사용하는 경우 Atlas 는 최소 90 일마다 MongoDB 마스터 키를 자동으로 로테이션합니다. 유지 관리 기간이 구성되어 있는 경우 유지 관리 기간 기간 동안 키 로테이션이 시작됩니다. 유지 관리(수동 또는 자동)를 연기하면 키가 90일 표시를 지날 수 있습니다. 키는 롤링 방식으로 회전하며 프로세스 에서 데이터를 다시 쓸 필요가 없습니다.

사용자의 AWS CMK - 사용자의 책임

Atlas는 AWS에서 제공하는 미사용 데이터 암호화에 사용되는 AWS CMK를자동으로 로테이션하지 않습니다 .

Atlas 프로젝트에 대해 미사용 데이터 암호화를 허용하면 Atlas는 기본적으로 90일마다 권장사항의 일환으로 AWS CMK를 로테이션하도록 알려주는 alert을(를) 생성합니다. 해당 경고의 기간은 사용자가 구성할 수 있습니다.

Amazon Web Services CMK 직접 로테이션하거나 Amazon Web Services KMS 인스턴스 CMK 자동으로 로테이션하도록 구성할 수 있습니다. 자동 Amazon Web Services CMK 로테이션을 구성하는 경우 기본값 로테이션 기간은 약 365 일입니다.

이미 AWS에서 자동 CMK 로테이션을 설정한 상태에서 90일마다 CMK를 로테이션하라는 Atlas 경고를 받지 않으려면 기본 경고 기간을 365일보다 길게 수정하거나 경고를 비활성화할 수 있습니다.

이 페이지에서는 Atlas에서 새 키를 만들고 CMK ID를 업데이트하여 Atlas 프로젝트 CMK를 로테이션하는 방법을 설명합니다. 이 키 순환 방식은 AWS KMS 자동 CMK 순환에 비해 순환 주기를 더 세밀하게 제어하도록 지원합니다.

중요

미사용 데이터 암호화가 포함된 클라우드 백업

미사용 데이터 암호화 및 클러스터 백업을 사용하는 클러스터의 경우, Atlas는 스냅샷 시점에 프로젝트의 고객 마스터 키 및 AWS IAM 사용자 자격 증명을 사용하여 스냅샷 데이터 파일을 자동으로 암호화합니다. 이는 모든 Atlas 저장 및 스냅샷 볼륨에 적용된 기존 암호화 에 대한 추가 암호화 계층입니다.

Atlas는 로테이션 후 새 CMK로 스냅샷을 다시 암호화하지 않습니다. 프로젝트의 모든 백업 사용 클러스터에서 여전히 해당 CMK를 사용하는 스냅샷이 있는지 확인할 때까지 이전 CMK를 삭제하지 마십시오. Atlas는 Backup Scheduling, Retention, On-Demand Snapshots에 따라 백업을 삭제합니다. Atlas가 특정 CMK에 따라 모든 스냅샷을 삭제한 후에는 해당 CMK를 안전하게 삭제할 수 있습니다.

절차

Atlas 에서 프로젝트 의 Advanced 페이지로 이동합니다.

아직 표시되지 않은 경우 탐색 표시줄의 Organizations 메뉴에서 프로젝트가 포함된 조직을 선택합니다.

아직 표시되지 않은 경우 내비게이션 바의 Projects 메뉴에서 프로젝트를 선택합니다.

사이드바에서 Security 제목 아래의 Database & Network Access를 클릭합니다.

사이드바에서 Advanced를 클릭합니다.

고급 페이지가 표시됩니다.

AWS 고객 마스터 키 CMK 세부 정보를 업데이트합니다.

다음 정보를 입력합니다.

필드작업AWS IAM role

이미 KMS 키에 대한 액세스 권한이 있는 기존 AWS IAM 역할을 선택하거나, 새 역할을 승인하고 이 역할에 다음 권한으로 KMS 키에 대한 액세스 권한을 부여합니다.

Customer Master Key ID

AWS 고객 마스터 키 ID를 입력합니다.

Customer Master Key Region

AWS CMK를 생성한 AWS 리전을 선택합니다.

Atlas는 AWS KMS를 지원하는 AWS 리전만 나열합니다.

Save를 클릭합니다.

Atlas는 CMK 교체 프로세스 중에 Atlas 콘솔에 배너를 표시합니다. 변경 사항이 배포될 때까지 CMK를 삭제하거나 비활성화하지 마십시오.

장애 시 AWS KMS 리전 재구성하기

리전 중단 시 Amazon Web Services KMS 리전 사용할 수 없게 될 수 있습니다. 고객 키 관리를 사용한 미사용 데이터 암호화를 활성화한 경우, 하나 이상의 노드 계속 사용할 수 있는 동안 암호화 및 암호 해독 작업을 수행할 수 있습니다. 그러나 모든 노드를 사용할 수 없게 되면 암호화 작업을 수행할 수 없습니다. 중단 중에 노드가 다시 시작되면 노드 사용할 수 없게 됩니다.

사용할 수 없는 노드를 정상 상태 로 되돌리려면 현재 Amazon Web Services KMS 리전 사용 가능한 리전 으로 재구성하면 됩니다. KMS 리전 변경하려면 Amazon Web Services KMS 키가 다중 리전 키여야 합니다. 다중 리전 키를 생성하려면 Amazon Web Services 설명서를 참조하세요.

참고

단일 리전 키를 멀티 리전 키로 변환할 수 없습니다.

절차

Amazon Web Services KMS 리전 재구성하려면 Atlas 에서 다음 단계를 완료하세요.

Atlas 에서 프로젝트 의 Advanced 페이지로 이동합니다.

아직 표시되지 않은 경우 탐색 표시줄의 Organizations 메뉴에서 프로젝트가 포함된 조직을 선택합니다.

아직 표시되지 않은 경우 내비게이션 바의 Projects 메뉴에서 프로젝트를 선택합니다.

사이드바에서 Security 제목 아래의 Database & Network Access를 클릭합니다.

사이드바에서 Advanced를 클릭합니다.

고급 페이지가 표시됩니다.

다음 단계

공용 네트워크 또는 AWS PrivateLink 를 통해 Amazon Web Services KMS 의 고객 관리형 키( CMK )를 사용할 수 있습니다. 자세한 학습 은 다음을 참조하세요.

검색 노드에 고객 관리형 키 활성화

기본값으로 MongoDB와 검색 프로세스 는 동일한 노드에서 실행. 이 아키텍처에서는 고객 관리 암호화 데이터베이스 데이터에 적용되지만 검색 인덱스에는 적용 되지 않습니다.

전용 검색 노드를 활성화 하면 검색 프로세스가 별도의 노드에서 실행 . 이를 통해 검색 노드 데이터 암호화를 활성화 할 수 있으므로 동일한 고객 관리 키로 데이터베이스 데이터와 검색 인덱스를 모두 암호화하여 포괄적인 암호화 적용 범위를 확보할 수 있습니다.

참고

데이터베이스 노드와 검색 노드는 동일한 고객 관리형 키를 사용하여 서로 다른 암호화 방법을 사용합니다. 데이터베이스 노드는 WiredTiger 암호화됨 스토리지 엔진을 사용하고 검색 노드는 디스크 수준에서 암호화 사용합니다.

관련 주제

MongoDB 미사용 데이터 암호화에 대한 자세한 내용은 MongoDB 서버 문서의 미사용 데이터 암호화를 참조하세요.

클라우드 백업을 사용한 미사용 데이터 암호화에 대해 자세히 알아보려면 스토리지 엔진 및 클라우드 백업 암호화를 참조하세요.