La autenticación federada de MongoDB vincula tus credenciales en muchos sistemas MongoDB. MongoDB Cloud Manager implementa la autenticación utilizando el modelo de Gestión Federada de Identidad.

Usando el Modelo FIM:

La empresa gestiona las credenciales mediante un proveedor de identidad (IdP). Con el IdP, la empresa puede permitir la autenticación con otros servicios de la web.

Configuraste Cloud Manager para autenticar usando datos pasados desde tu Proveedor de Identidad.

Esto va más allá de SSO, pues es tu proveedor de identidad quien administra tus credenciales, no MongoDB. Tus usuarios pueden usar Cloud Manager sin necesidad de recordar otro nombre de usuario y contraseña.

El siguiente procedimiento lo guiará a través del proceso de vinculación de un IdP a Cloud Manager.

Advertencia

Aún puedes desactivar o eliminar un IdP incluso si está conectado a una organización, siempre y cuando seas un Organization Owner en todas las organizaciones conectadas al proveedor de identidad.

Use precaución cuando desactives o elimines un proveedor de identidad que todavía esté conectado a organizaciones, ya que los usuarios que dependen de ese IdP pueden perder inmediatamente el acceso a esas organizaciones y a sus proyectos.

Acceso a la gestión de la federación

Se puede administrar la autenticación federada desde la Federation

Management Console. Puedes acceder a la consola siempre que seas un Organization Owner en una o más organizaciones que estén delegando la configuración de federación a la instancia.

Procedimiento

Importante

Configuración de dos etapas

Dependiendo de su proveedor de identidad, puede aplicarse cierta lógica circular al vincularlo a un proveedor de servicios como Cloud Manager. Para vincular tu proveedor de identidad a Cloud Manager:

Su IdP necesita valores de Cloud Manager y

Cloud Manager necesita valores de tu proveedor de identidad.

Para simplificar la configuración, Cloud Manager te solicita que introduzcas valores de marcador de posición para la configuración del proveedor de identidad y Cloud Manager. Sustituirás estos valores más adelante en el procedimiento.

Configurar una aplicación de Proveedor de Identidad Externo

Para configurar la Autenticación Federada, debes contar con una aplicación externa SAML proveedor de identidad. En el SAML proveedor de identidad, debe:

Crea una nueva aplicación para Cloud Manager.

Configura los valores iniciales de SAML para la nueva aplicación:

Establezca valores de marcador de posición para los siguientes campos:

SP Entity ID or Issuer

Audience URI

Assertion Consumer Service (ACS) URL

Establezca valores válidos para los siguientes campos:

CampoValorSignature Algorithm

El algoritmo de firma es el algoritmo utilizado para cifrar la firma del proveedor de identidad. Cloud Manager admite los siguientes valores de algoritmos de firma:

SHA-1SHA-256

Name ID

Una dirección de correo electrónico válida.

IMPORTANTE: Name ID es tanto tu dirección de correo electrónico como tu nombre de usuario.

Name ID Format

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecifiedCree atributos con Nombres de atributos para los siguientes Valores de atributos:

firstNamelastName

Nota

Los nombres de estos atributos distinguen entre mayúsculas y minúsculas.Escriba los nombres de estos atributos como se muestra en camelCase.

Guarde estos valores.

Una vez que hayas completado la configuración inicial de tu aplicación proveedor de identidad, vincula tu proveedor de identidad a Cloud Manager para federar los inicios de sesión de tus usuarios.

Aplica tu Proveedor de Identidad a Cloud Manager

Nota

Requisito previo

Este procedimiento asume que ya dispone de un proveedor de identidad externo. Para aprender cómo configurar un IdP, consulte Configurar una aplicación de proveedor de identidad externo.

Puedes configurar la autenticación federada en Cloud Manager desde el Federation Management Console. Usa esta consola para:

Configura Identity Providers para autenticar a los usuarios pertenecientes a organizaciones especificadas.

Conecte Cloud Manager Organizations a su IdP.

Verifica y asocia Domains con el proveedor de identidad para obligar a los usuarios a autenticarse con ese proveedor de identidad.

Abrir la consola de gestión

En MongoDB Cloud Manager, vaya a la página Organization Settings.

Si aún no se muestra, selecciona la organización deseada en el menú Organizations de la barra de navegación.

En la barra lateral, haga clic en Organization Settings.

Se muestra la página Configuración de la organización.

Desde la Consola de Gestión:

Haga clic Add Identity Providers

Si aún no tienes ningún proveedor de identidad configurado, haz clic en Setup Identity Provider. De lo contrario, en la pantalla Identity Providers, haz clic en Add Identity Provider.

Introduce o selecciona los siguientes ajustes del protocolo SAML. Todos los campos son obligatorios:

CampoDescripciónConfiguration Name

Nombre de esta proveedor de identidad configuración.

IdP Issuer URI

Identificador del emisor de la aserción SAML.

Especifica un valor de marcador de posición para este campo. Obtén el valor real de este campo de tu proveedor de identidad una vez que le hayas proporcionado los metadatos de Cloud Manager.

IdP Single Sign-On URL

URL del receptor de la SAML AuthNRequest.

Especifica un valor de marcador de posición para este campo. Obtén el valor real de este campo de tu proveedor de identidad una vez que le hayas proporcionado los metadatos de Cloud Manager.

IdP Signature Certificate

Certificado de llave pública codificado en PEM del proveedor de identidad. Se puede obtener este valor del proveedor de identidad.

Puedes:

Subir el certificado desde el ordenador, o

Pegue el contenido del certificado en un cuadro de texto.

Request Binding

Protocolo de solicitud de autenticación de SAML utilizado para enviar el AuthNRequest. Puede ser cualquiera de los siguientes:

HTTP POSTHTTP REDIRECT

Response Signature Algorithm

Algoritmo de respuesta utilizado para firmar la solicitud de autenticación de SAML. Puede ser cualquiera de los siguientes:

SHA-256SHA-1

Haga clic en Next.

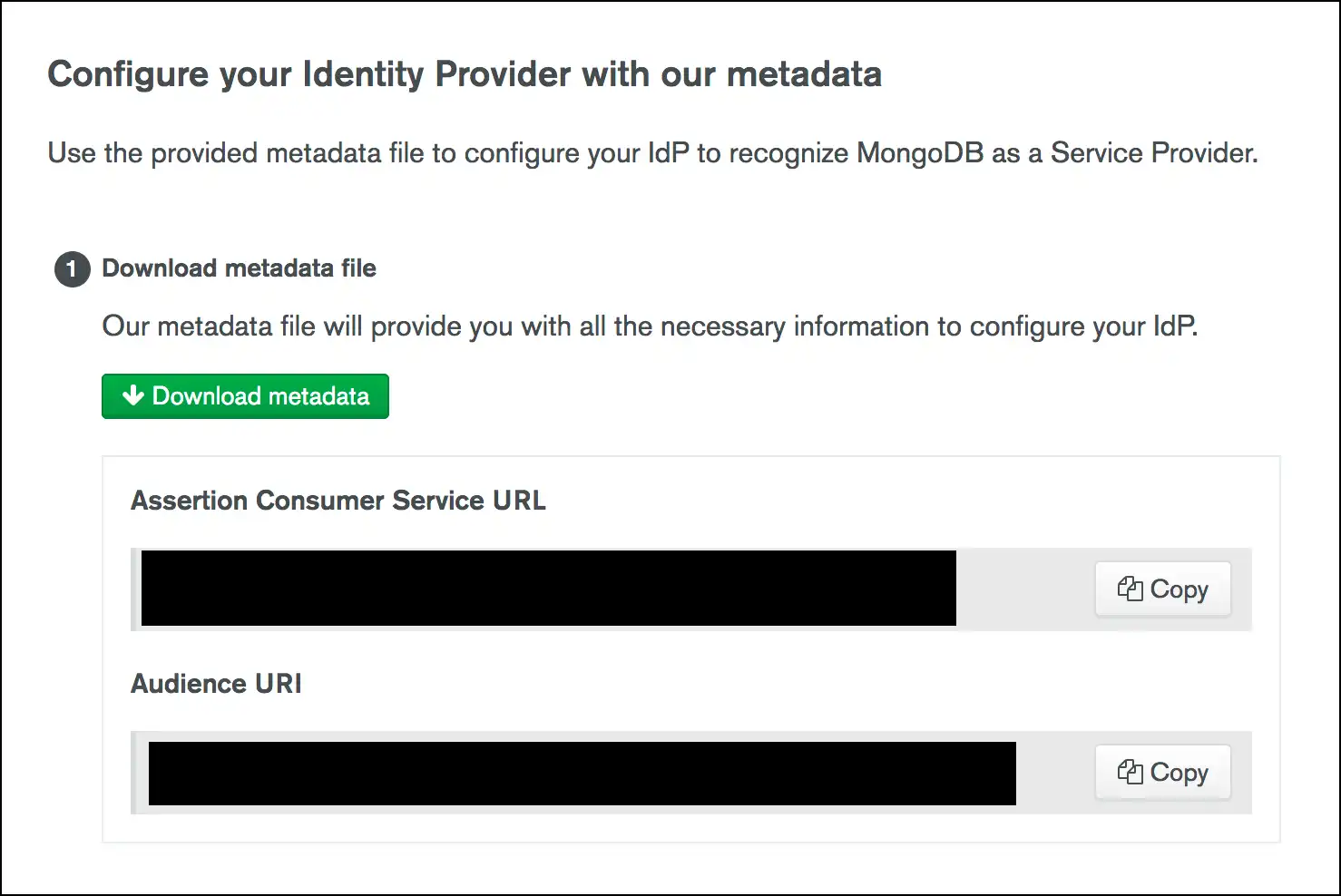

Configura tu proveedor de identidades con los metadatos de Cloud Manager

Una vez configurado su IdP en Cloud Manager, puede proporcionarle los metadatos necesarios de Cloud Manager.

En la Identity Provider pantalla de Cloud Manager, haga clic en Download metadata para descargar los metadatos que requiere su IdP. Cloud Manager proporciona los datos como un

.xmlarchivo.![Imagen que muestra cómo descargar metadatos]()

Nota

Cloud Manager proporciona el Assertion Consumer Service URL y el Audience URI si desea copiar y guardar manualmente estos valores. Estos valores se incluyen en la descarga de metadatos.

Se deben subir los metadatos al proveedor de identidad.

Ahora tiene la información necesaria para reemplazar los IdP Issuer URI IdP Single Sign-On URL valores de marcador de posición y establecidos cuando configuró la asignación de IdP inicial en Cloud Manager.

En Cloud Manager, modifica los valores de marcador de posición establecidos para IdP Issuer URI y IdP Single Sign-On URL para el proveedor de identidad vinculado con los valores correctos de tu proveedor de identidad.

Opcionalmente, se debe agregar una URL de RelayState al proveedor de identidad para enviar a los usuarios a una URL que se elijan y evitar redirecciones innecesarias después de iniciar sesión. Se puede utilizar:

DestinoURL de RelayStateAdministrador de la nube MongoDB MongoDB

El Login URL que se generó para la configuración del proveedor de identidad en la aplicación de gestión de federación de MongoDB Cloud Manager.

Portal de soporte de MongoDB

https://auth.mongodb.com/app/salesforce/exk1rw00vux0h1iFz297/sso/saml MongoDB University

https://auth.mongodb.com/home/mongodb_thoughtindustriesstaging_1/0oadne22vtcdV5riC297/alndnea8d6SkOGXbS297 Foros de MongoDB Community

https://auth.mongodb.com/home/mongodbexternal_communityforums_3/0oa3bqf5mlIQvkbmF297/aln3bqgadajdHoymn297 Motor de comentarios de MongoDB

https://auth.mongodb.com/home/mongodbexternal_uservoice_1/0oa27cs0zouYPwgj0297/aln27cvudlhBT7grX297 MongoDB JIRA

https://auth.mongodb.com/app/mongodbexternal_mongodbjira_1/exk1s832qkFO3Rqox297/sso/saml Regrese al Administrador de nube y haga clic en Finish.

Importante

Una vez que vincula su IdP a Cloud Manager, se muestra como Inactive en Federation Management Console hasta que asigna al menos un dominio al IdP.

Próximos pasos

Después de vincular correctamente su IdP a Cloud Manager, debe asignar uno o más dominios a su IdP. Cloud Manager autentica a los usuarios de estos dominios a través de su IdP.