MongoDB 联合身份验证将您的档案在多个 MongoDB 系统中关联起来。 MongoDB Cloud Manager 使用联合身份管理模型实施身份验证。

使用 FIM 模型:

贵公司使用身份提供者 (IdP) 管理凭据。有了 IdP,贵公司使您能够通过网络上的其他服务进行身份验证。

您可以将 Cloud Manager 配置为使用从IdP传递的数据进行身份验证。

这Go超出了SSO的范围,因为托管凭证的是IdP ,而不是 MongoDB。用户无需记住其他用户名和密码即可使用 Cloud Manager。

以下过程将引导您将IdP链接到 Cloud Manager。

警告

即使 身份提供程序 连接到某个组织,只要您是连接到该 身份提供程序Organization Owner 的所有组织中的 ,您仍然可以停用或删除身份提供程序。

停用或删除仍与组织连接的身份提供程序时要小心,因为依赖该身份提供程序的用户可能会立即失去对这些组织及其项目的访问权限。

联合管理访问

您可以从 Federation

Management Console管理联合身份验证。只要您是一个或多个将联合设置委托给实例的组织中的 Organization Owner,您就可以访问权限控制台。

步骤

重要

两个阶段的配置

根据您的身份提供商的不同,当将其链接到像 Cloud Manager 这样的服务提供商时,可能会应用一些循环逻辑。要将IdP链接到 Cloud Manager,请执行以下操作:

您的 IdP 需要来自 Cloud Manager 的值和

Cloud Manager 需要来自 IdP 的值。

为了简化设置,Cloud Manager 会提示您输入 IdP 和 Cloud Manager 配置的占位符值。稍后,您将在此过程中替换这些值。

配置外部身份提供商应用程序

要配置联合身份验证,您必须有外部SAML IdP应用程序。 在SAML IdP中,您必须:

为 Cloud Manager 创建新应用程序。

为新应用程序配置 SAML 初始值:

为以下字段设置占位符值:

SP Entity ID or Issuer

Audience URI

Assertion Consumer Service (ACS) URL

为以下字段设置有效值:

字段值Signature Algorithm

签名算法是用于加密IdP签名的算法。 Cloud Manager 支持以下签名算法值:

SHA-1SHA-256

Name ID

有效的电子邮件地址。

重要提示: Name ID 是电子邮件地址和用户名。

Name ID Format

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified使用以下属性值的属性名称创建属性:

firstNamelastName

注意

这些属性的名称区分大小写。按驼峰命名法所示键入这些属性名称。

保存这些值。

完成IdP应用程序的初始设置后,您可以将IdP链接到 Cloud Manager 以联合用户的登录。

将身份提供程序应用于 Cloud Manager

您可以通过Federation Management Console在 Cloud Manager 中配置联合身份验证。 使用此控制台可以:

配置 Identity Providers 以对属于指定组织的用户进行身份验证。

将 Cloud Manager Organizations连接到您的IdP 。

验证 Domains 并将其与 IdP 关联,以强制用户使用该 IdP 进行身份验证。

打开管理控制台

在MongoDB Cloud Manager中,转到 Organization Settings 页面。

如果尚未显示,组织从导航栏中的Organizations菜单。

在侧边栏中,单击 Organization Settings。

显示“组织设置”页面。

从管理控制台:

单击 Add Identity Providers

如果您尚未配置任何身份提供程序,单击 Setup Identity Provider(设置身份提供程序)。否则,在 Identity Providers(身份提供程序)屏幕上,单击 Add Identity Provider(配置身份提供程序)。

输入或选择以下 SAML 协议设置。所有字段均为必填项:

字段说明Configuration Name

此IdP配置的名称。

IdP Issuer URI

为此字段指定占位符值。 向 IdP 提供 Cloud Manager 元数据后,即可从IdP获取该字段的实际值。

IdP Single Sign-On URL

SAML AuthnRequest 接收者的 URL。

为此字段指定占位符值。 向 IdP 提供 Cloud Manager 元数据后,即可从IdP获取该字段的实际值。

IdP Signature Certificate

IdP 的 PEM 编码公钥证书。您可以从 IdP 获取此值。

您可以执行以下任一操作:

从您的计算机上传证书,或者

将证书内容粘贴到文本框中。

Request Binding

用于发送 AuthNRequest 的 SAML 身份验证请求协议绑定。可以为以下任一项:

HTTP POSTHTTP REDIRECT

Response Signature Algorithm

用于签署 SAML AuthNRequest 的响应算法。可以为以下任一项:

SHA-256SHA-1

单击 Next(连接)。

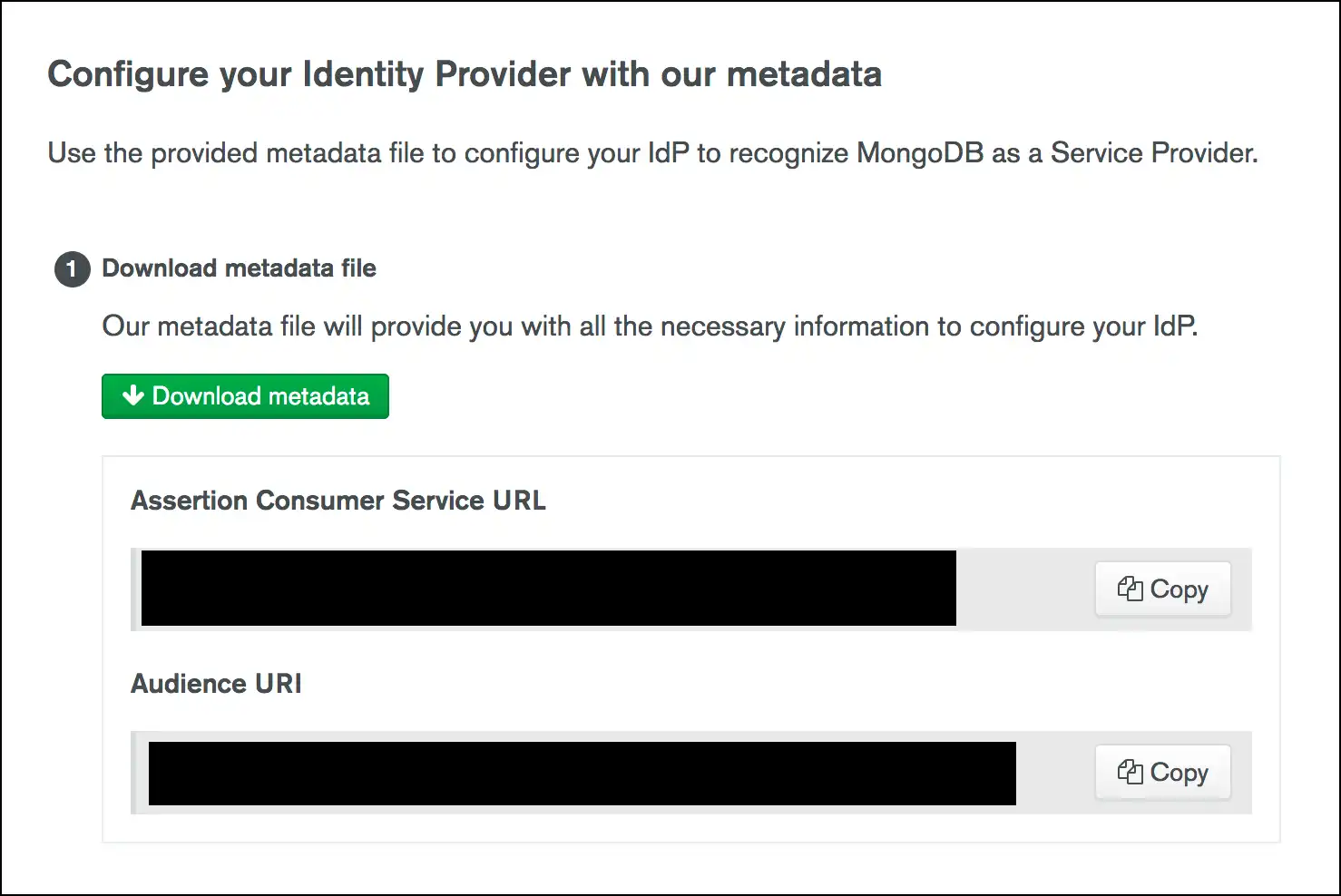

使用 Cloud Manager 元数据配置您的提供商

在 Cloud Manager 中设置IdP后,您可以向IdP提供所需的 Cloud Manager 元数据。

在 Cloud Manager 的Identity Provider屏幕上,单击Download metadata下载IdP所需的元数据。 Cloud Manager 以

.xml文件的形式提供数据。![显示如何下载元数据的图像]()

注意

如果您希望手动复制并保存这些值,Cloud Manager 会提供Assertion Consumer Service URL和Audience URI 。 这些值包含在元数据下载中。

将元数据上传到您的 IdP。

您现在拥有必要的信息来替换在 Cloud Manager 中设置初始IdP映射时设置的占位符IdP Issuer URI和IdP Single Sign-On URL值。

在 Cloud Manager 中,使用来自IdP Issuer URI IdP Single Sign-On URLIdP 的正确值修改为链接的 IdP 的 和 设置的占位符值。

(可选)将一个 RelayState URL 添加到您的 IdP 以将用户转到所选的 URL,并在登录后避免不必要的重定向。您可以使用:

目的地RelayState URLMongoDB MongoDB Cloud Manager

在 MongoDB Cloud Manager Federation Management App中为提供商配置生成的Login URL 。

MongoDB 支持门户

https://auth.mongodb.com/app/salesforce/exk1rw00vux0h1iFz297/sso/saml MongoDB University

https://auth.mongodb.com/home/mongodb_thoughtindustriesstaging_1/0oadne22vtcdV5riC297/alndnea8d6SkOGXbS297 MongoDB 社区论坛

https://auth.mongodb.com/home/mongodbexternal_communityforums_3/0oa3bqf5mlIQvkbmF297/aln3bqgadajdHoymn297 MongoDB 反馈引擎

https://auth.mongodb.com/home/mongodbexternal_uservoice_1/0oa27cs0zouYPwgj0297/aln27cvudlhBT7grX297 MongoDB JIRA

https://auth.mongodb.com/app/mongodbexternal_mongodbjira_1/exk1s832qkFO3Rqox297/sso/saml 返回 Cloud Manager 并单击Finish 。

重要

将IdP链接到 Cloud Manager 后,它会在Federation Management Console中显示为Inactive ,直到您将至少一个域映射到IdP 。

后续步骤

成功将IdP链接到 Cloud Manager 后,您必须将一个或多个域映射到IdP 。 Cloud Manager 通过IdP对来自这些域的用户进行身份验证。