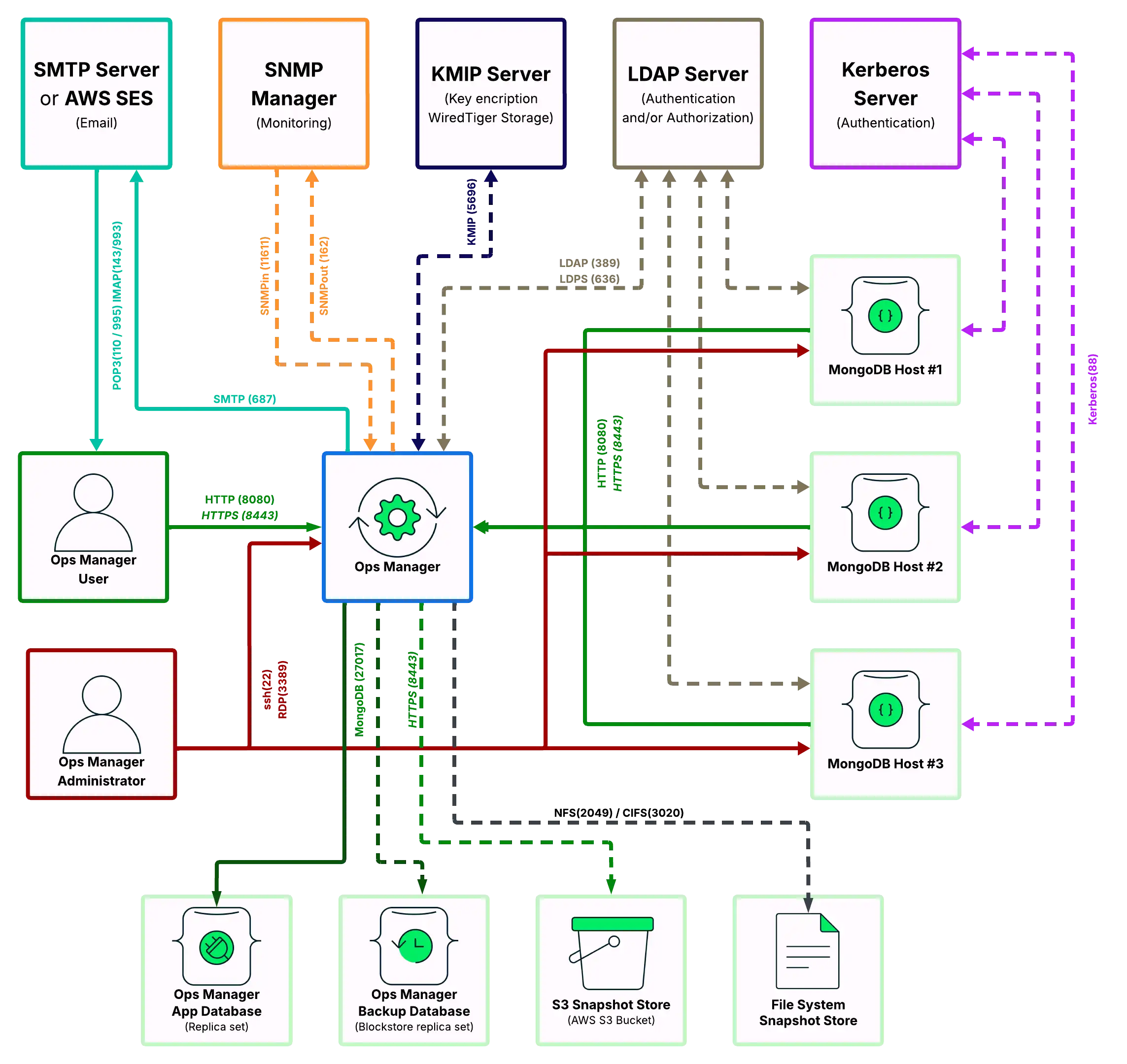

Puertos accesibles

La aplicación Ops Manager debe poder conectarse a los usuarios y agentes de MongoDB por medio de HTTP o HTTPS. Los agentes de MongoDB deben poder conectarse a las bases de datos MongoDB del cliente MongoDB.

Aunque Ops Manager sólo requiere puertos de red HTTP (o HTTPS) abiertos y de MongoDB para conectarse con los usuarios y las bases de datos, los puertos que se abren en un firewall dependen de qué capacidades estén habilitadas: cifrado, autenticación y supervisión.

Esta página define qué sistemas deben conectarse a qué puertos en otros sistemas.

Ops Manager se conecta con varios servicios. Esta página explica los puertos que deben abrirse para implementar los diferentes componentes utilizados en una implementación de Ops Manager.

Los puertos específicos que deben estar abiertos en cualquier firewall intermedio dependen de las capacidades habilitadas, como cifrado, autenticación y supervisión.

Tip

Todos los puertos enumerados en las siguientes secciones son los puertos especificados en la documentación para las instalaciones de MongoDB o puertos conocidosPara el servicio específico asignado por la IANA. Si el número de puerto se puede cambiar, se indica después de la tabla en cada sección.

Para ejecutar Ops Manager sin una conexión a Internet, consulte Configurá la implementación para tener acceso limitado a Internet para asegurarte de que tenés todos los binarios necesarios para ejecutar Ops Manager sin conexión a Internet.

Abra los puertos para acceder al Ops Manager

Ops Manager requiere los siguientes requisitos mínimos de puerto de red:

Tanto los usuarios de Ops Manager como los agentes de MongoDB deben poder conectarse a la aplicación Ops Manager a través de HTTP o HTTPS.

Ops Manager debe poder conectarse al mongod que ejecuta la aplicación Ops Manager bases de datos MongoDB.

Para cada proyecto de Ops Manager, los agentes de MongoDB deben poder conectarse a todos los procesos de MongoDB del cliente (

mongodomongos).La aplicación Ops Manager también debe poder enviar correos electrónicos a los usuarios de Ops Manager.

Para usar Ops Manager, abra los siguientes puertos a los hosts especificados.

Servicio | Puerto por defecto | Transporte | Instrucciones | Propósito | ¿Utiliza TLS? | |||||

|---|---|---|---|---|---|---|---|---|---|---|

HTTP | 8080 | TCP | Entrante | Proporciona una conexión web de usuarios y de MongoDB Agents a Ops Manager. | No | |||||

HTTPS | 8443 | TCP | Entrante | Proporciona una conexión web segura a Ops Manager de los usuarios y los agentes de MongoDB. | Sí | |||||

HTTP or HTTPS | 8090 | TCP | Entrante | Proporciona un punto de comprobación de estado para supervisar Ops Manager a través de un servicio de supervisión como Zabbix o Nagios. Está disponible solo a través de Para habilitarlo, consulta Habilitar el Punto Final de verificación de estado. Cuando esté habilitado, puedes acceder al endpoint en: IMPORTANTE: Este puerto solo es accesible desde El punto final de la API proporciona la capacidad de verificar las conexiones desde el servicio HTTP a la base de datos de la aplicación Ops Manager y al almacenamiento de instantáneas de respaldo. Una respuesta exitosa devuelve lo siguiente: | Opcional | |||||

MongoDB | 27017 | TCP | saliente | Conecta a las bases de datos de aplicaciones, copias de seguridad y del cliente de MongoDB. | Opcional | |||||

SMTP | 587 | TCP | saliente | Envía correos electrónicos desde Ops Manager a un host SMTP o a AWS SES. | Opcional |

Nota

Para configurar un puerto no por defecto para Ops Manager, consulta Gestionar el nombre de host y los puertos de Ops Manager.

Para configurar un puerto diferente para la base de datos de la aplicación, consulta

mongo.mongoUri.Para configurar un puerto diferente para una base de datos del cliente, consulta Implementar una instancia autónomo de MongoDB, Implementar un set de réplicas, o Implementar un clúster para una nueva implementación o Agregar procesos existentes de MongoDB a Ops Manager para una implementación existente.

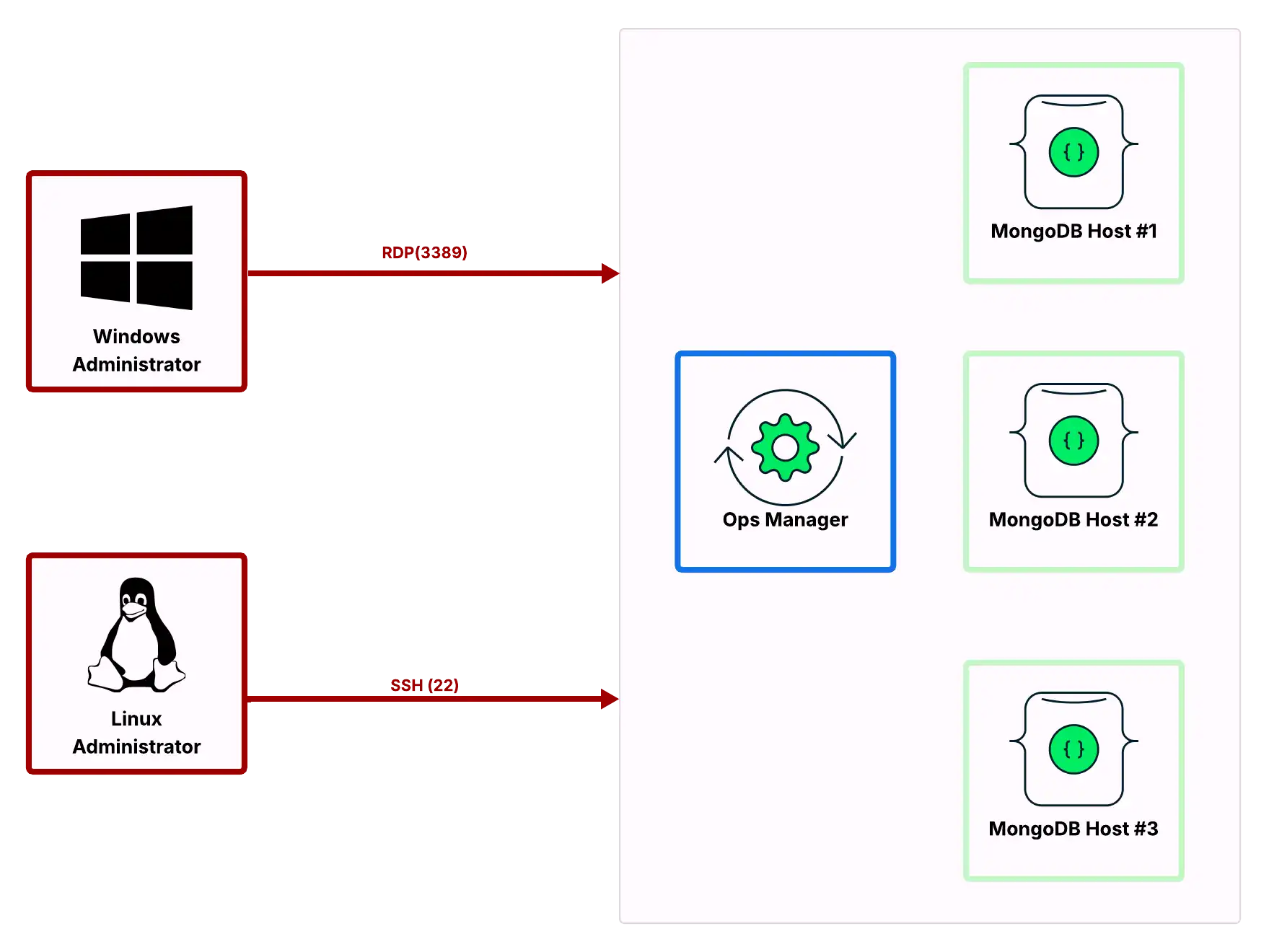

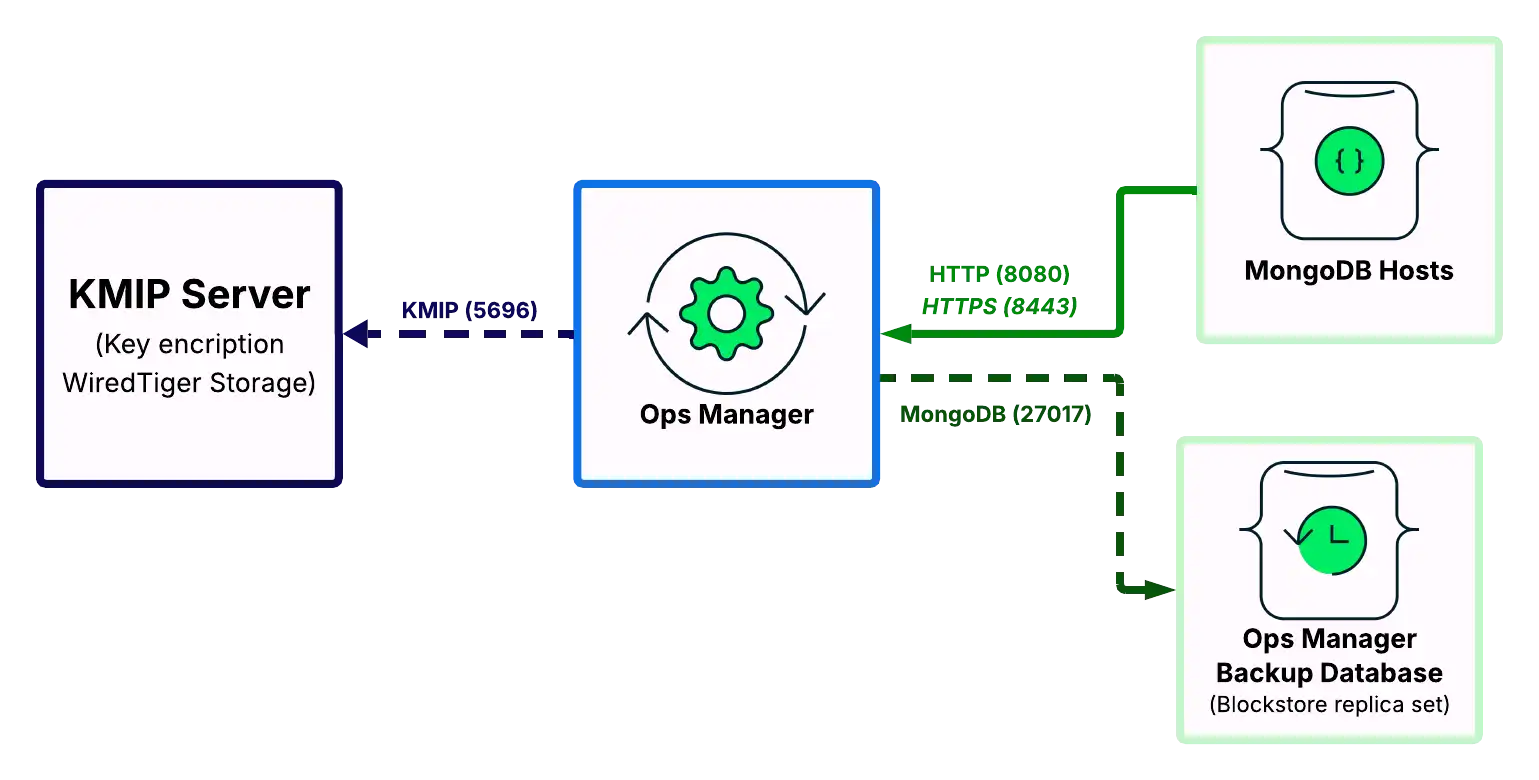

Puertos abiertos para acceder a Ops Manager y a los hosts de MongoDB

La mayor parte de la administración de Ops Manager se puede realizar a través de la interfaz de usuario. Algunos procedimientos requieren acceso al sistema operativo. Para que los administradores puedan acceder a Ops Manager y a los hosts de MongoDB, abra los siguientes puertos a dichos hosts.

Servicio | Puerto por defecto | Transporte | Instrucciones | Propósito | ¿Utiliza TLS? |

|---|---|---|---|---|---|

ssh | 22 | TCP | Entrante | administración del sistema Linux. | Sí |

RDP | 3389 | TCP | Entrante | Administrador del sistema de Windows. | No |

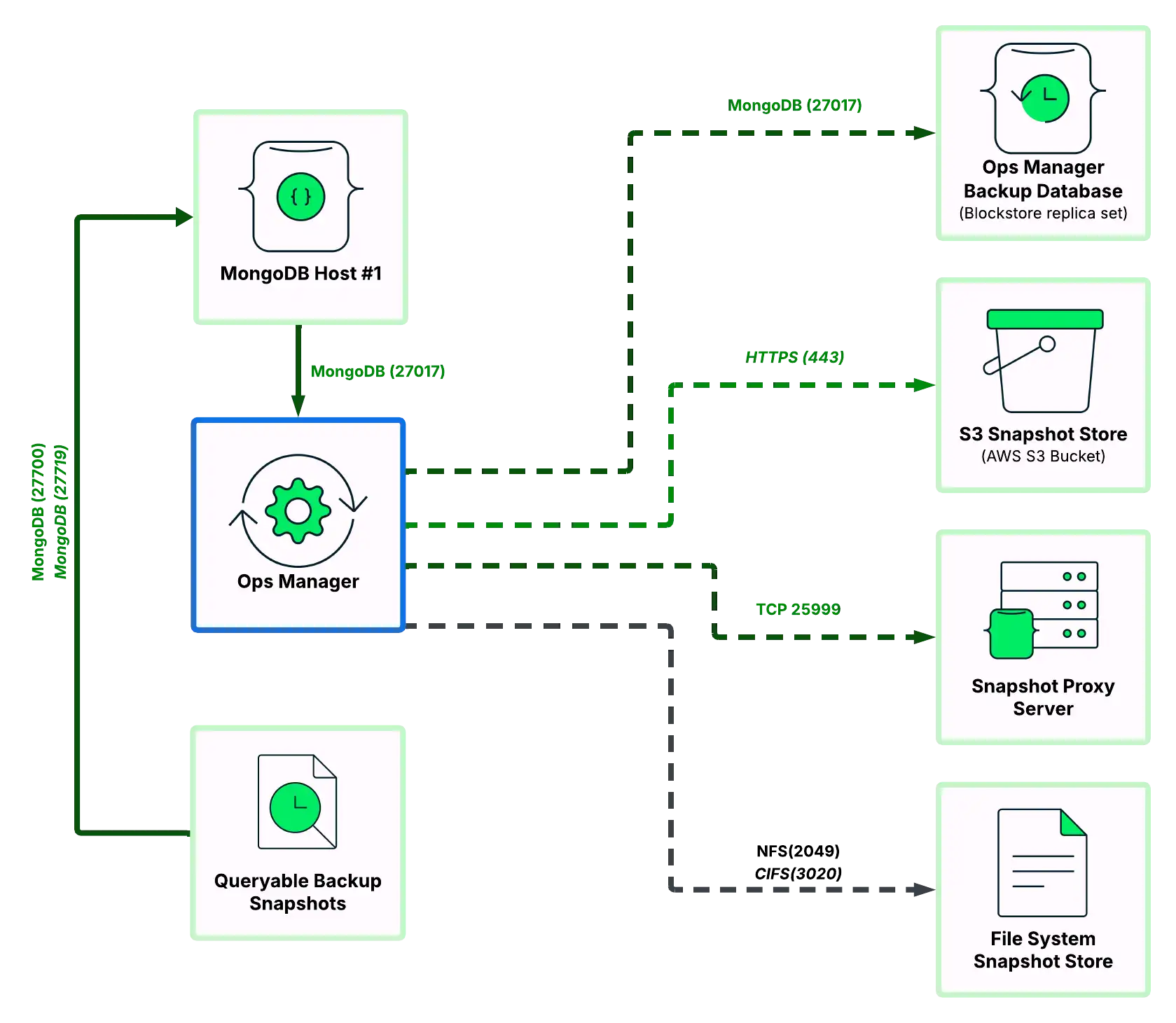

Abrir puertos para respaldar, restaurar y query instancias de MongoDB utilizando Ops Manager

Ops Manager puede respaldar bases de datos de MongoDB en uno o más sistemas de almacenamiento:

Una base de datos MongoDB (almacenamiento en bloques)

Un bucket de almacenamiento compatible con S3 (blockstore de almacenamiento compatible con S3)

Un sistema de archivos (almacén del sistema de archivos).

Para realizar una copia de seguridad de los hosts de MongoDB, abre los siguientes puertos a los hosts de respaldo preferidos (almacenamiento en bloques, almacenamiento compatible con S3 instantánea y/o almacenamiento de snapshot del sistema de archivos):

Servicio | Puerto por defecto | Transporte | Instrucciones | Propósito | ¿Utiliza TLS? |

|---|---|---|---|---|---|

MongoDB | 27017 | TCP | saliente | Respalda las snapshots de toda la base de datos en el almacenamiento en bloques o los metadatos de snapshot en la base de datos de metadatos de almacenamiento en bloques compatible con S3. | Opcional |

HTTPS | 443 | TCP | saliente | Realiza un backup de los datos de la snapshot de la base de datos en un bucket de almacenamiento compatible con S3. | Sí |

NFS | 2049 | TCP | saliente | Realiza copias de seguridad de los snapshots de la base de datos en un sistema de archivos basado en UNIX-/Linux. | No |

CIFS | 3020 | TCP | saliente | Realice copias de seguridad de instantáneas de bases de datos en un sistema de archivos basado en Windows. | No |

Servidor proxy | 25999 | TCP | saliente | Query el host de copia de seguridad de snapshot. | No |

Las instantáneas también se pueden restaurar utilizando el enlace que se muestra en la aplicación Ops Manager. Los mismos puertos necesarios para usar Ops Manager tendrían que estar abiertos para que el usuario pueda descargar el snapshot.

Para encontrar el enlace de descarga, haga clic Continuous Backup, luego la pestaña Restore History, luego hacer clic en el enlace download junto a la snapshot.

Nota

Para configurar un puerto diferente para el almacenamiento en bloques, consulta Administrar almacenamiento de instantáneas de almacenamiento en bloques.

Para configurar un puerto diferente para la base de datos de metadatos del almacén de instantáneas compatible con S3, consulte Administrar almacenamiento de instantáneas compatible con S3.

MongoDB 3.4.2 Enterprise y versiones posteriores proporciona la capacidad de query instantáneas de copia de seguridad. Ops Manager suministra estos snapshots consultables como instancias de sólo lectura de MongoDB, según se describe en Query una copia de seguridad. Para query una snapshot de copia de seguridad, abre los siguientes puertos:

Servicio | Puerto por defecto | Transporte | Instrucciones | Propósito | ¿Utiliza TLS? |

|---|---|---|---|---|---|

MongoDB | 27700-27719 | TCP | Entrante | Habilita la comunicación entre el host de la aplicación y una instantánea de respaldo consultable. | Opcional |

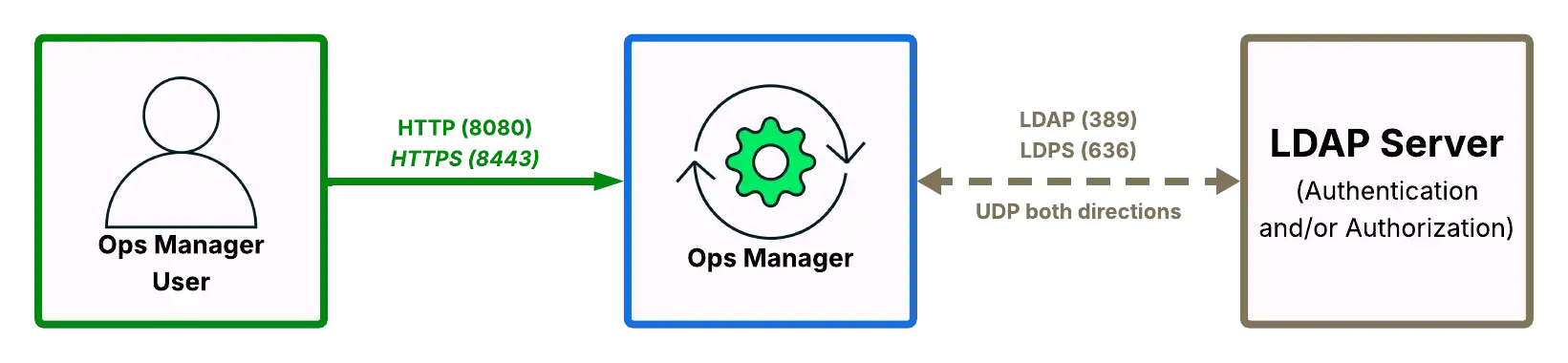

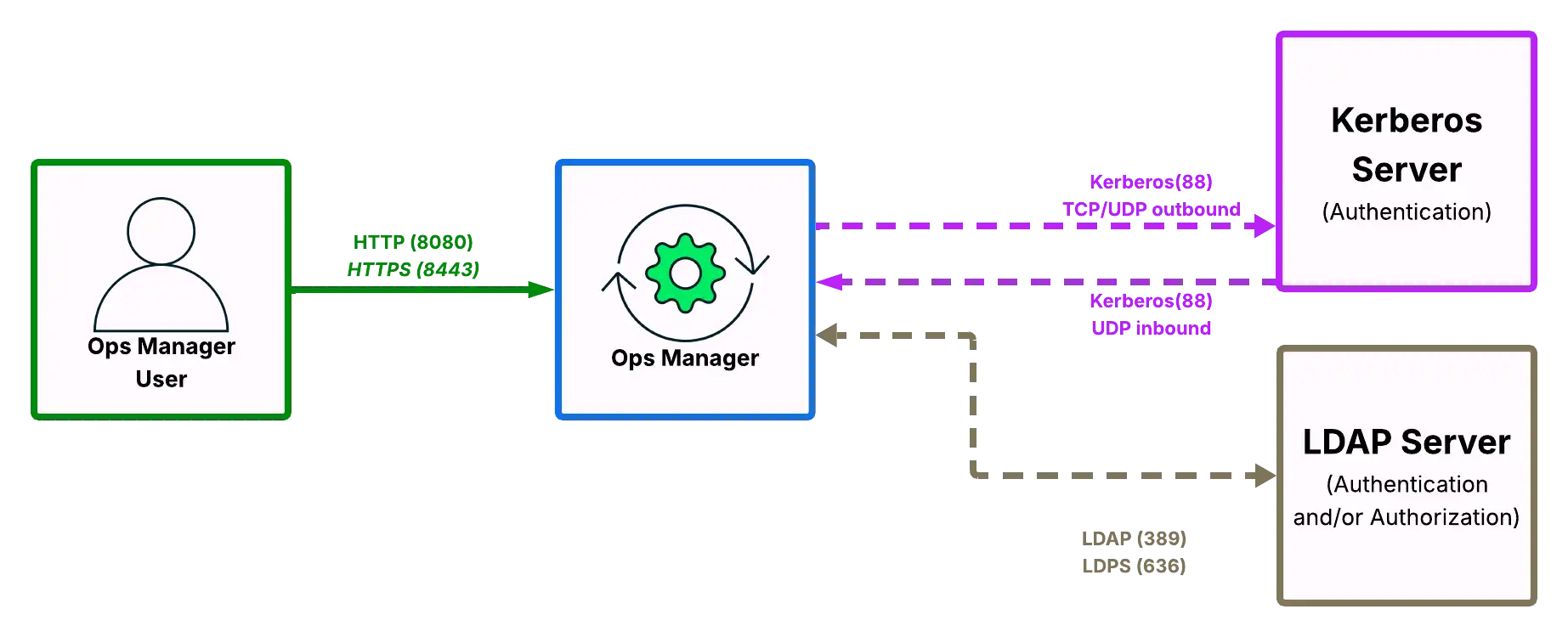

Abrir puertos para autenticar usuarios de Ops Manager usando LDAP

Los usuarios de MongoDB Enterprise pueden autenticar a los usuarios de Ops Manager mediante LDAP. Para autenticarse mediante LDAP, abra los siguientes puertos en Ops Manager y su host LDAP.

Servicio | Puerto por defecto | Transporte | Instrucciones | Propósito | ¿Utiliza TLS? |

|---|---|---|---|---|---|

LDAP | 389 | UDP | Ambos | Autenticar y/o autorizar usuarios de Ops Manager en el host LDAP. | No |

LDAPS | 636 | UDP | Ambos | Autenticar y/o autorizar usuarios de Ops Manager en el host LDAP. | Sí |

Para configurar las cadenas LDAP URI de Ops Manager, incluido configurar un puerto no estándar, consulte Autenticación de usuario.

Abrir puertos para autenticar con MongoDB

Los usuarios de MongoDB Enterprise pueden usar Kerberos o LDAP para autenticarse. Para autenticarse mediante LDAP o Kerberos, abra los siguientes puertos entre las bases de datos del cliente de MongoDB, Ops Manager y los hosts Kerberos o LDAP.

Servicio | Puerto por defecto | Transporte | Instrucciones | Propósito | ¿Utiliza TLS? |

|---|---|---|---|---|---|

Kerberos | 88 | TCP / UDP | saliente | Solicita autenticación de los usuarios de MongoDB frente al host Kerberos. | No |

Kerberos | 88 | UDP | Entrante | Recibir autenticación para usuarios de MongoDB contra el host de Kerberos. | No |

LDAP | 389 | UDP | Ambos | Autentique y/o autorice a los usuarios de MongoDB frente al host LDAP. | No |

LDAPS | 636 | UDP | Ambos | Autentique y/o autorice a los usuarios de MongoDB frente al host LDAP. | Sí |

Para configurar Kerberos para la autenticación en la base de datos de la aplicación Ops Manager, consulte Configurar Ops Manager para autenticar con bases de datos de aplicaciones.

Abrir Puertos para Gestionar Llaves de Cifrado usando KMIP

Las implementaciones de MongoDB Enterprise que utilizan el motor de almacenamiento WiredTiger admiten una opción de cifrado nativo. Puede usar un servicio KMIP para administrar la clave de cifrado maestra. Para que el motor de almacenamiento cifrado sea compatible con KMIP, abra los siguientes puertos entre los hosts del demonio de copia de seguridad, los hosts de MongoDB y los hosts de KMIP.

Servicio | Puertos por defecto | Transporte | Instrucciones | Propósito | ¿Utiliza TLS? |

|---|---|---|---|---|---|

KMIP | 5696 | TCP | saliente | Enviar mensajes entre bases de datos de MongoDB y el host de KMIP. | Sí |

Nota

Si cambia el puerto del host KMIP, consulte Instantáneas de copia de seguridad cifradas para configurar Ops Manager para usar ese nuevo puerto.

Acceso al sitio de Internet

Si Ops Manager no está configurado para moda local, se requiere acceder a los siguientes sitios de Internet a través de HTTPS:

sitio | Propósito |

|---|---|

downloads.mongodb.com, downloads.mongodb.org | Para descargar compilaciones empresariales de MongoDB. |

opsmanager.mongodb.com | Para descargar el archivo de manifiesto de versión de MongoDB . |

fastdl.mongodb.org | Para descargar compilaciones de la comunidad MongoDB. |