read acceso a nivel de base de datos y habilitar el Opción desolo lectura en Compass.Para usar esta opción de conexión, necesitas un set de réplicas o un clúster. Tu set de réplicas puede ser un solo nodo o mayor.

La In-Use Encryption connection tab allows you to connect your deployments with Queryable Encryption.

Procedimiento

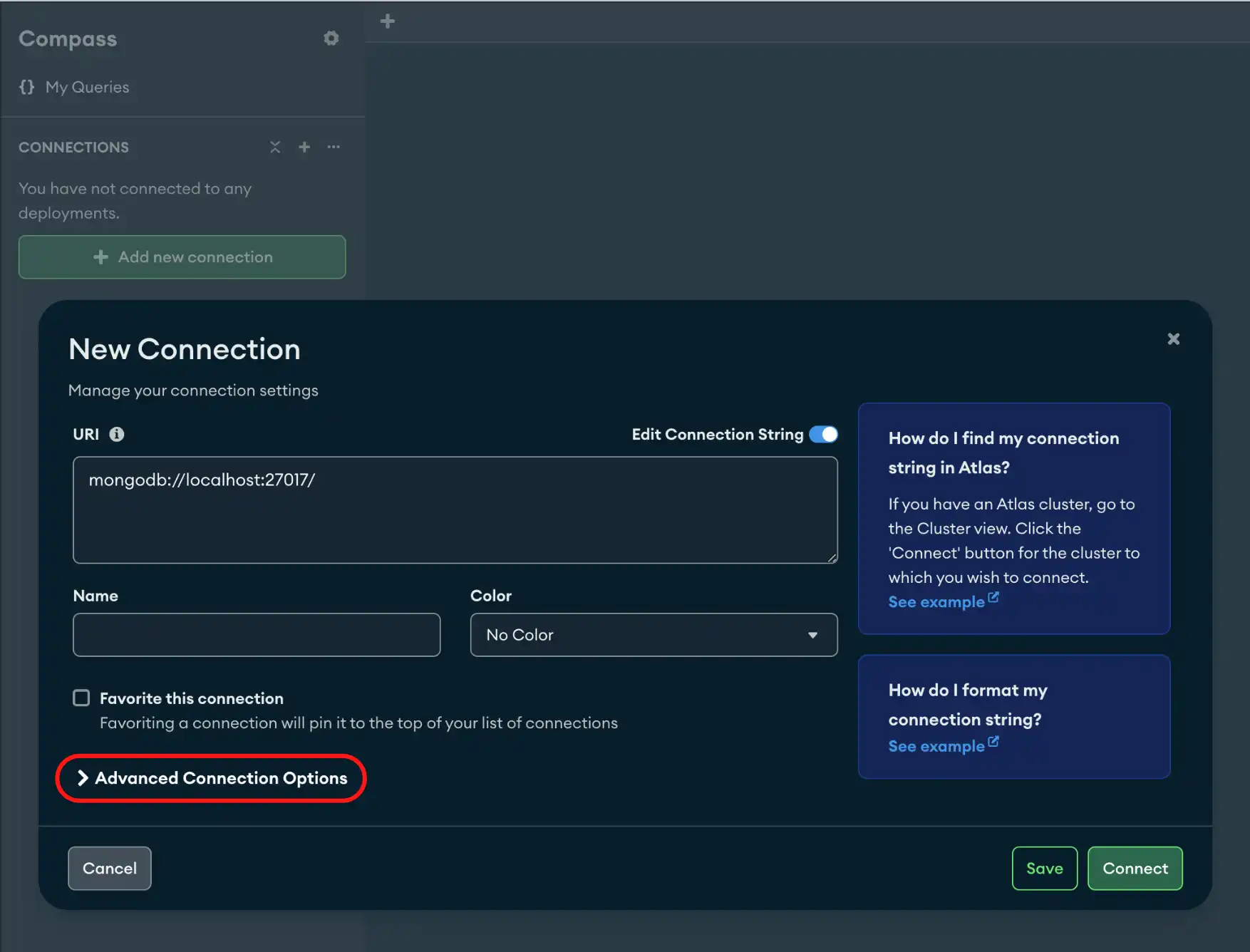

Abra el New Connection modal.

En el panel inferior del Connections Sidebar, haz clic en Add New Connection para abrir el modal New Connection.

Si ya tiene conexiones enumeradas en el Connections Sidebar, haga clic en el icono en la parte superior derecha de la barra lateral para abrir el modal de New Connection.

Haga In-Use Encryption clic en la pestaña.

Proporcione un Key Vault Namespace.

Un Key Vault Namespace se refiere a una colección que contiene todas las claves de datos utilizados para cifrado y desencriptación.

Especifica una colección en la que se almacenan las llaves de cifrado de datos en el formato

<db>.<collection>. La base de datos/colección no oficial por defecto para keyVault esencryption.__keyVault.Seleccione un KMS Provider.

Puede seleccionar entre los siguientes sistemas de gestión de claves:

Proveedores de KMS

KMS local

Puedes administrar tu clave localmente como un KMS utilizando la opción Local KMS.

Haga clic en Generate Random Key para generar una string codificada en base64de 96bytes de longitud. Necesitas esta clave para acceder a datos cifrados y descifrados.

Advertencia

Compass no guarda las credenciales de KMS por defecto. Copia y guarda la clave en una ubicación externa.

AWS

Puede utilizar AWS para administrar sus claves.

Especifique los siguientes campos:

Campo | Requerido | Descripción |

|---|---|---|

ID de clave de acceso | Sí | Valor de tu AWS access key Id. |

Tecla de acceso secreto | Sí | Valor de su clave secreta de AWS. |

Session Token | No | Valor de tu token de sesión de AWS. |

Autoridad de Certificación | No | Uno o más archivos de certificados de las Autoridades de Certificación de confianza para validar el certificado proporcionado por la implementación. |

Certificado y clave del cliente | No | Especifica la ubicación de un .pem local archivo que contiene o bien el certificado X.509 TLS/SSL del cliente o el certificado y clave TLS/SSL del cliente. |

Contraseña de clave del cliente | No | Si la clave privada del cliente está protegida con una contraseña, debe proporcionar la contraseña. |

GCP

Puede utilizar Google Cloud Services para administrar sus claves.

Especifique los siguientes campos:

Campo | Requerido | Descripción |

|---|---|---|

Correo electrónico de la cuenta de servicio | Sí | El correo electrónico de la cuenta de servicio para autenticar. |

Clave privada | Sí | Una clave privada codificada en base64. |

Endpoint | No | Un host con un puerto opcional. |

Autoridad de Certificación | No | Uno o más archivos de certificados de las Autoridades de Certificación de confianza para validar el certificado proporcionado por la implementación. |

Certificado y clave del cliente | No | Especifica la ubicación de un .pem local archivo que contiene o bien el certificado X.509 TLS/SSL del cliente o el certificado y clave TLS/SSL del cliente. |

Contraseña de clave del cliente | No | Si la clave privada del cliente está protegida con una contraseña, debe proporcionar la contraseña. |

Azure

Puede utilizar Azure Key Vault para administrar sus claves.

Especifique los siguientes campos:

Campo | Requerido | Descripción |

|---|---|---|

ID de inquilino | Sí | Identifica la organización para la cuenta. |

ID de cliente | Sí | Autentica una aplicación registrada. |

Secreto de cliente | Sí | El secreto del cliente para autenticar una aplicación registrada. |

Punto final de la plataforma de identidad | Sí | Un host con un puerto opcional. |

Autoridad de Certificación | No | Uno o más archivos de certificados de las Autoridades de Certificación de confianza para validar el certificado proporcionado por la implementación. |

Certificado y clave del cliente | No | Especifica la ubicación de un .pem local archivo que contiene o bien el certificado X.509 TLS/SSL del cliente o el certificado y clave TLS/SSL del cliente. |

Contraseña de clave del cliente | No | Si la clave privada del cliente está protegida con una contraseña, debe proporcionar la contraseña. |

KMIP

Puede usar KMIP para gestionar las claves.

Campo | Requerido | Descripción |

|---|---|---|

Endpoint | Sí | El endpoint consiste en un nombre de host y un puerto separados por dos puntos. |

Autoridad de Certificación | No | Uno o más archivos de certificados de las Autoridades de Certificación de confianza para validar el certificado proporcionado por la implementación. |

Certificado y clave del cliente | No | Especifica la ubicación de un .pem local archivo que contiene o bien el certificado X.509 TLS/SSL del cliente o el certificado y clave TLS/SSL del cliente. |

Contraseña de clave del cliente | No | Si la clave privada del cliente está protegida con una contraseña, debe proporcionar la contraseña. |

Specify an EncryptedFieldsMap(Opcional):

Agrega un EncryptedFieldsMap opcional del lado del cliente para una mayor seguridad. Para obtener más información, consulta los Campos para cifrado.