Overview

App Services uses a range of network security protocols to prevent unauthorized access to your data. You can:

Configure TLS to secure network requests to and from your application.

Define IP addresses from which all outbound requests originate.

Definir y administrar las URL y direcciones IP desde donde pueden originarse las solicitudes entrantes.

Capa de seguridad de transporte (TLS)

Usos de los servicios de aplicaciones TLS 1.3 para proteger todas las solicitudes de red hacia y desde su aplicación, incluyendo:

Aplicaciones que se conectan desde un SDK de Realm.

Solicitudes de API de datos enviadas a través de HTTPS.

Queries y operaciones en una fuente de datos interconectada en MongoDB Atlas.

El certificado TLS está predefinido y no se puede personalizar ni deshabilitar.

Nota

Cifrado de backend

Toda la comunicación interna entre Servicios de aplicación y Atlas está cifrada con certificados x509.

Configuración del firewall

Los servicios de aplicación solo envían solicitudes salientes desde una lista específica de direcciones IP. La lista exacta depende del proveedor de nube donde esté implementado el servidor de la aplicación. Puedes copiar las direcciones IP listadas en esta sección a una lista de permitidos para solicitudes entrantes en tu cortafuegos.

You can download a computer-friendly list of all IP addresses used by App Services in JSON or CSV format. You can also find cloud-provider-specific JSON and CSV files in the following sections.

Nota

Si ejecuta una función desde la interfaz de usuario de Atlas App Services, la solicitud se origina en el servidor más cercano a usted, no en la región en la que está implementada la aplicación.

AWS

Descargar direcciones IP de AWS: JSON, CSV

Outbound requests from an app deployed to AWS will originate from one of the following IP addresses:

13.236.189.10 18.202.2.23 18.210.66.32 18.211.240.224 18.213.24.164 52.63.26.53 54.203.157.107 54.69.74.169 54.76.145.131 18.192.255.128 18.157.138.240 18.158.38.156 52.220.57.174 18.140.123.126 13.251.182.174 65.0.112.137 3.6.231.140 13.234.189.107 13.232.212.70 65.0.113.75 3.7.215.88 3.6.255.136 65.0.188.79 13.233.17.88 18.136.226.22 122.248.203.228 54.251.109.67 54.255.78.248 54.179.247.236 13.251.170.158 3.105.146.190 52.65.242.206 54.79.24.107 13.238.106.70 52.28.11.211 3.121.9.73 52.29.205.189 3.122.49.121 3.121.58.147 3.121.97.130 108.128.63.52 108.128.66.245 108.128.51.69 108.128.45.118 52.213.157.241 108.128.66.107 3.9.6.254 3.9.74.211 3.9.61.59 35.176.121.115 3.9.85.190 3.9.47.47 13.36.132.152 15.188.240.49 13.37.29.138 15.188.152.56 13.39.52.19 15.188.159.135 177.71.159.160 52.67.231.12 18.230.146.14 52.67.94.32 18.230.109.192 18.229.199.232 3.212.79.116 3.92.113.229 34.193.91.42 34.237.40.31 3.215.10.168 34.236.228.98 3.214.203.147 3.208.110.31 100.26.2.217 3.215.143.88 18.119.73.75 3.136.153.91 3.128.101.143 35.166.246.78 35.161.40.209 54.149.249.153 35.161.32.231 52.34.65.236 35.163.245.143

Azure

Download Azure IP Addresses: JSON, CSV

Las solicitudes salientes de una aplicación implementada en Azure se originarán desde una de las siguientes direcciones IP:

20.105.25.17 20.212.99.191 20.24.112.135 20.53.104.226 20.84.232.59 20.96.47.95 40.112.209.0 52.149.111.83

GCP

Download GCP IP Addresses: JSON, CSV

Las solicitudes salientes de una aplicación desplegada en GCP se originarán desde una de las siguientes direcciones IP:

34.150.239.218 34.69.118.121 34.78.133.163 34.82.246.143 34.93.58.231

Nota

Las listas de IP anteriores sólo se aplican a las solicitudes salientes de las funciones de Atlas, incluidos los desencadenantes y los HTTPS endpoints que realizan solicitudes salientes.

Para las solicitudes que se originan en el servidor de sincronización, recomendamos incluir en la lista de permitidos toda la subred de la región de implementación de la aplicación y el proveedor de nube. Puede encontrar la región de implementación en la interfaz de usuario de App Services, en App Settings > General > Deployment Region.

Filtrado de DNS

Puede utilizar el filtrado DNS para permitir específicamente conexiones desde aplicaciones cliente, incluidos los clientes de Device Sync, al servidor.

Acceso *.services.cloud.mongodb.com a través de HTTPS o el puerto 443.

Orígenes de solicitudes permitidos

You can define this configuration option in the app-level root_config.json file. This field accepts an array of URLs that incoming requests may originate from. If you define any allowed request origins, then App Services blocks any incoming request from an origin that is not listed.

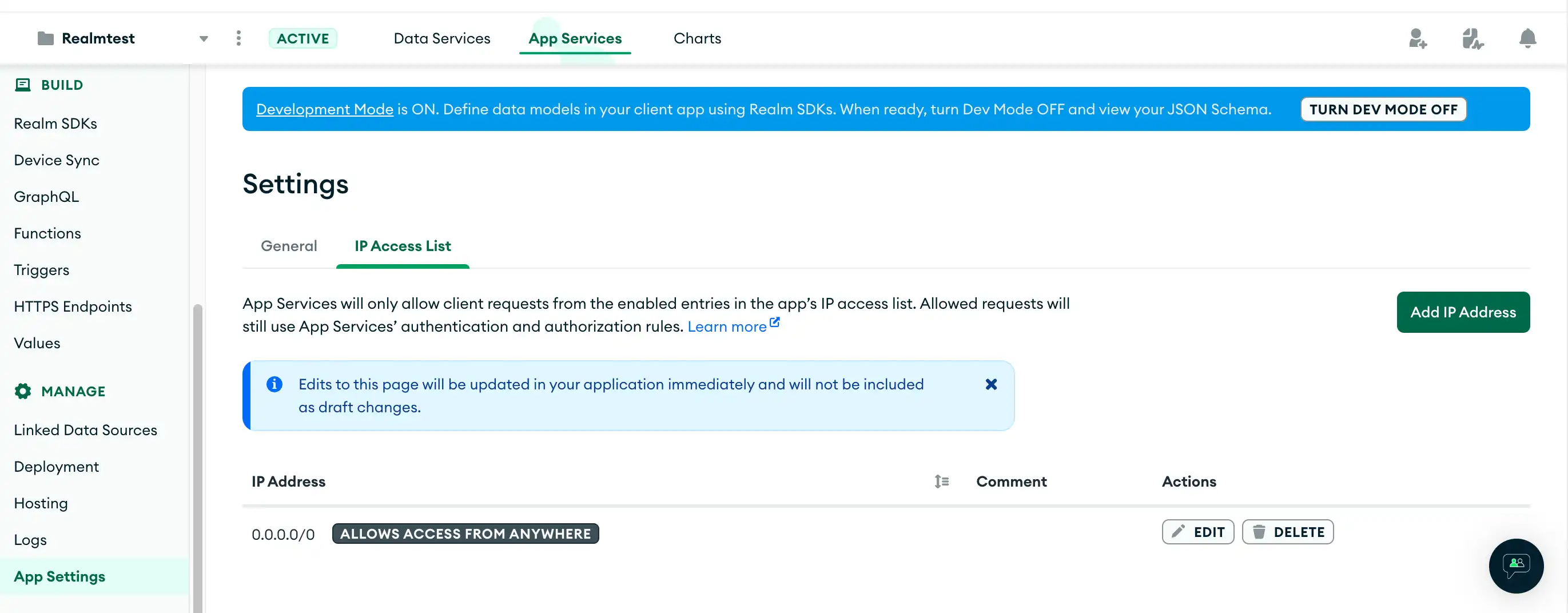

Lista de acceso IP

App Services allows client requests from the enabled entries in the app's IP access list. Allowed requests will still use App Services's authentication and authorization rules. When you add IP access list entries, App Services blocks any request originating from an IP that is not on the access list.

Importante

De forma predeterminada, cualquier aplicación recién creada permite el acceso desde cualquier IP de cliente añadiendo una entrada en la lista de acceso para 0.0.0.0/0. Si elimina esta entrada, ningún cliente podrá acceder a su aplicación desde ninguna dirección IP.

Find Your IP Address

Consulta las entradas de la lista de acceso IP

Para ver la configuración de tu lista de acceso IP, navega a App Settings en la Interfaz de usuario Realm y luego haz clic en la pestaña IP Access List.

Para ver las entradas de su lista de acceso IP, llame al appservices accessList list. La CLI le solicitará el ID de su aplicación.

To view your IP access list entries, create a GET request in the following format. You must specify the Group and App ID.

curl --request GET \ --header 'Authorization: Bearer <access_token>' \ https://services.cloud.mongodb.com/api/admin/v3.0/groups/<groupId>/apps/<appId>/security/access_list

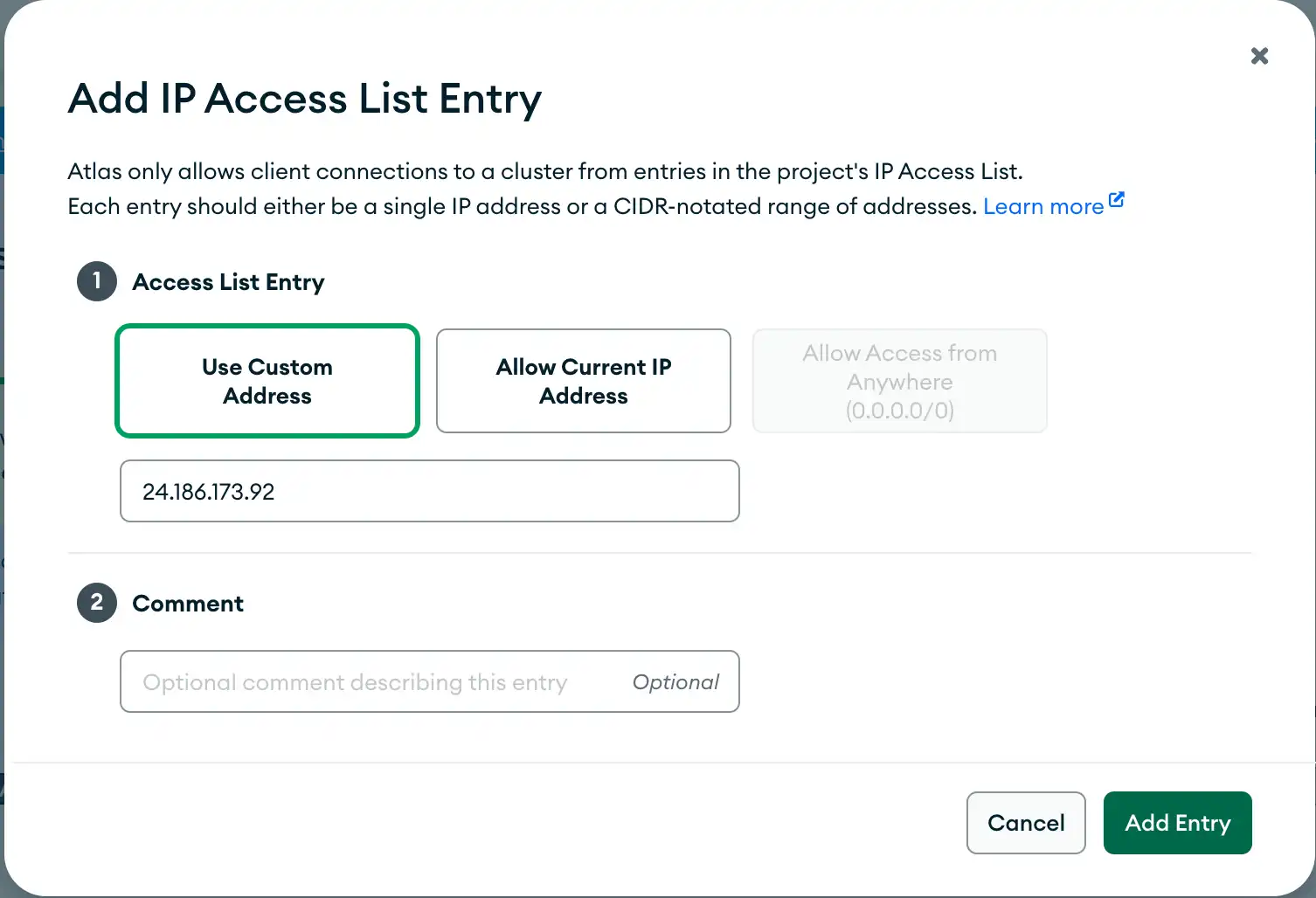

Crear una entrada en la lista de acceso IP

Para agregar una dirección IP a la lista de entradas habilitadas, haz clic en el botón verde Add IP address para abrir la ventana emergente Add IP Access List Entry. Esta ventana te permite especificar tu dirección IP actual o utilizar una personalizada. También puedes especificar un comentario sobre la entrada.

To create an IP access list entry, call appservices accessList create. The CLI will prompt you to input an IP address and to select an App from a list of all your Apps.

Opcionalmente, puede especificar cualquiera de los siguientes argumentos al llamar al programa:

appservices accessList create \ --app=<Your App ID> \ --ip=<IP Address> \ --comment=<Optional Comment> \ --use-current \ --allow-all

Para crear una entrada en la lista de acceso IP, crea una solicitud POST en el siguiente formato. Debes especificar la dirección IP en el cuerpo de la solicitud y el ID de grupo y ID de la aplicación en la URL de la solicitud.

curl --request POST \ --header 'Authorization: Bearer <access_token>' \ --data '{ "address": "<IP Address>" }' \ https://services.cloud.mongodb.com/api/admin/v3.0/groups/<groupId>/apps/<appId>/security/access_list

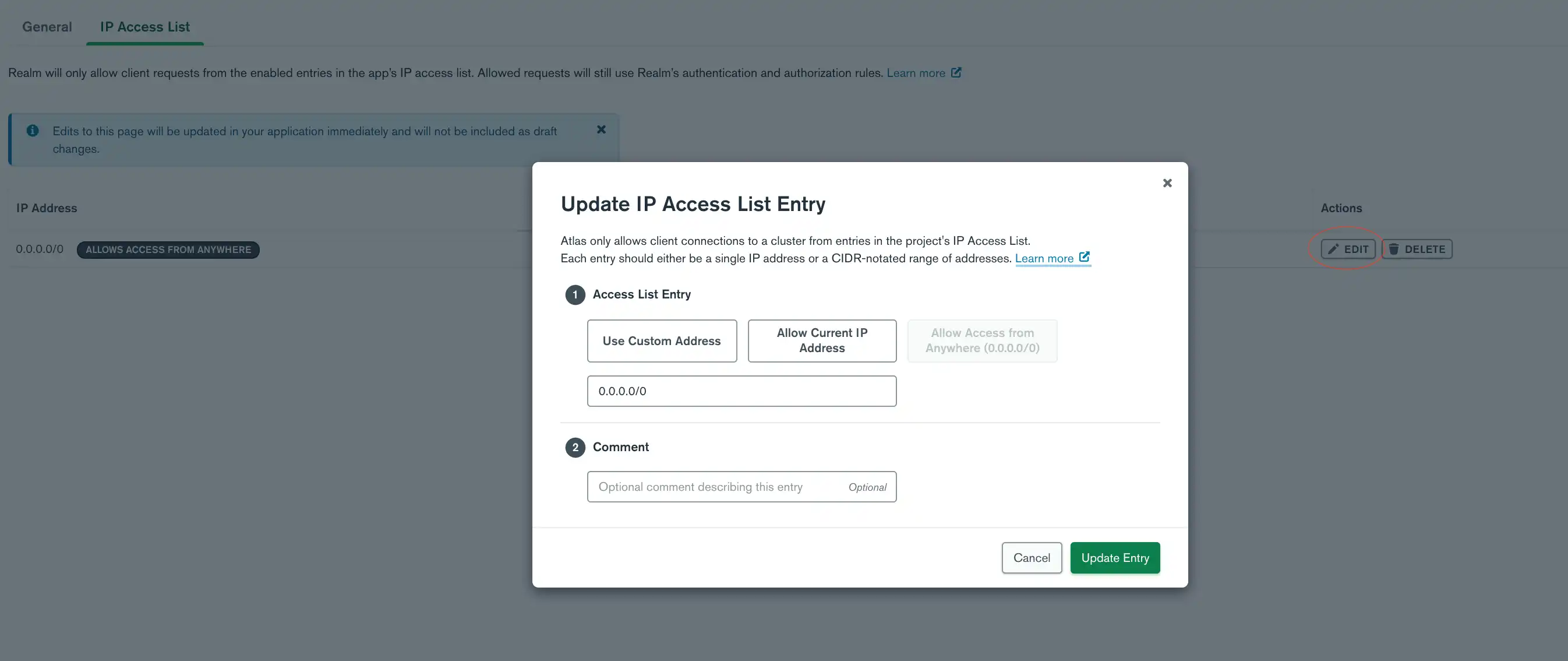

Editar una entrada de la Lista de acceso IP

Para editar una entrada, haga clic en el botón edit a la derecha de la entrada y se abrirá la ventana Update IP Access List Entry. Esta ventana le permite especificar su dirección IP actual o usar una personalizada. También puede añadir un comentario sobre la entrada.

Puede editar una entrada de la lista de acceso IP actualizando su dirección IP o añadiendo un comentario. Para actualizar la dirección IP de una entrada, llame a:

``appservices accessList update --new-ip <IP Address>``

Para agregar o actualizar un comentario, llame al:

``appservices accessList update --comment <Optional Comment>``

Luego, la CLI le solicitará que seleccione una aplicación de una lista de todas sus aplicaciones y la dirección IP que desea actualizar.

To update the IP address for an entry, create a PATCH request in the following format. You must specify the new IP address in the request body and the Group, App, and IP address ID in the request URL. The IP address ID refers to the entry that you want to update. To get the ID for an IP address, view your IP access list entries.

curl --request PATCH \ --header 'Authorization: Bearer <access_token>' \ --data '{ "address": "<IP Address>" }' \ https://services.cloud.mongodb.com/api/admin/v3.0/groups/<groupId>/apps/<appId>/security/access_list/<ipID>

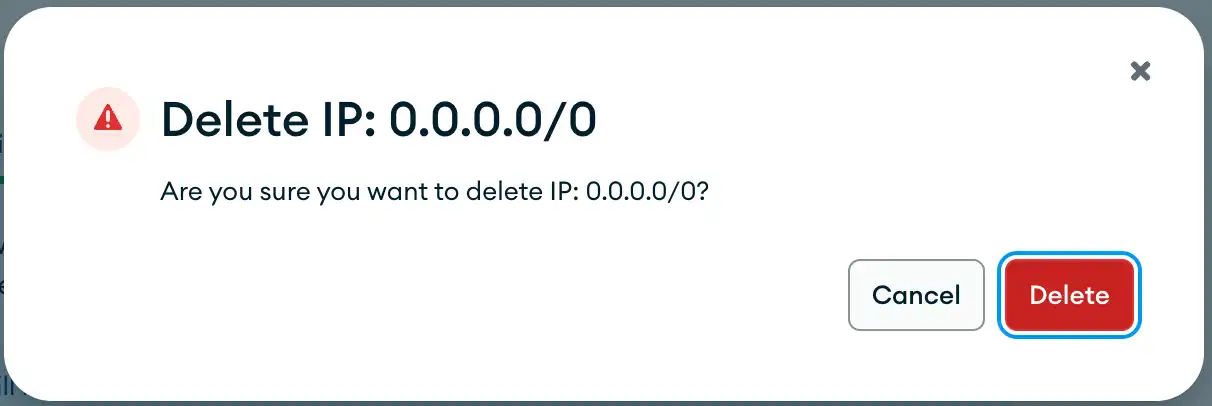

Eliminar una entrada de la lista de acceso IP

Para eliminar una entrada, haga clic en el botón delete a la derecha. Se abrirá una ventana emergente que le solicitará que confirme su eliminación. Haga clic en el botón rojo delete para completar la eliminación.

Para eliminar una entrada de la lista de acceso IP, llame a appservices accessList delete. La CLI le solicitará que ingrese el ID de la aplicación y que seleccione la dirección IP que desea eliminar.

To delete an IP access list entry, create a DELETE request in the following format. You must specify the Group, App, and IP address ID. To get the ID for an IP address, view your IP access list entries.

curl --request DELETE \ --header 'Authorization: Bearer <access_token>' \ https://services.cloud.mongodb.com/api/admin/v3.0/groups/<groupId>/apps/<appId>/security/access_list/<ipID>

Lista de acceso a la API

Cuando creas una clave de API de Atlas para el acceso al proyecto o la organización desde la CLI de Realm o la App Services Admin API, puedes especificar las direcciones IP que pueden utilizar esta clave API. Si especificas una dirección IP, App Services bloquea cualquier solicitud proveniente de una dirección IP que no esté en la lista de acceso.