Overview

Obtenga información sobre los proveedores de servicios de administración de claves que admiten el cifrado de nivel de campo del lado del cliente (CSFLE).

Un Key Management Service es un sistema de gestión de claves proporcionado como servicio.

Key Management Service Tareas

En CSFLE, tu Key Management Service realiza las siguientes tareas:

Para obtener más información sobre las claves maestras del cliente y las claves de cifrado de datos, consulte Claves y bóvedas de claves.

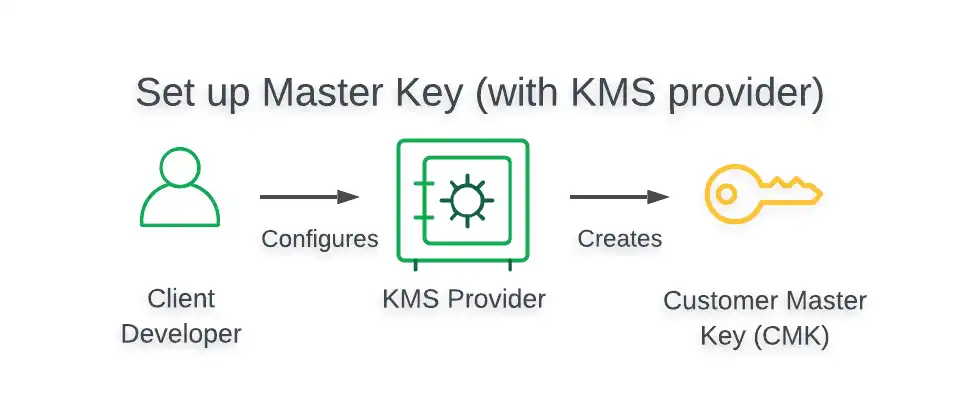

Crea y almacena tu llave maestra de cliente

Para crear una llave maestra de cliente, es necesario configurar tu proveedor de Key Management Service para generar la llave maestra de cliente de la siguiente manera:

Para ver un tutorial que demuestre cómo crear y almacenar tu CMK en su servicio de administración de claves preferido, consulte Tutoriales.

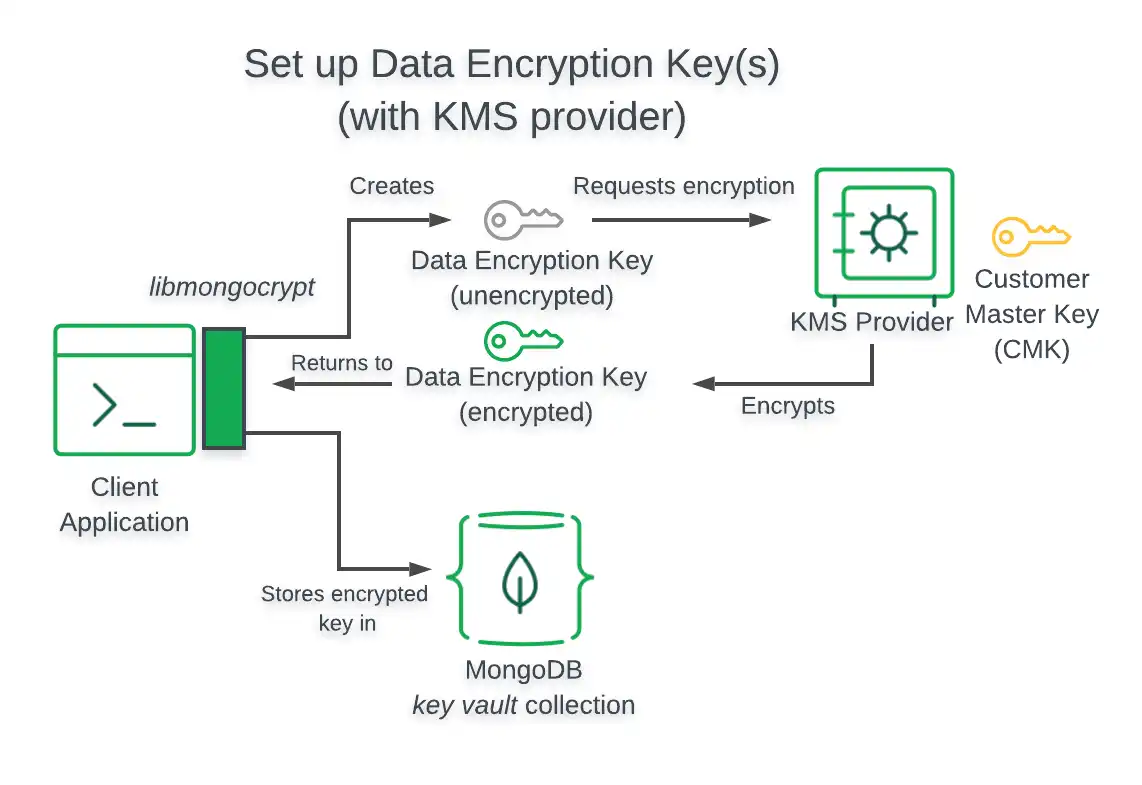

Crear y cifrar una clave de cifrado de datos

Cuando cree una clave de cifrado de datos, debe realizar las siguientes acciones:

Crear una instancia

ClientEncryptionla instancia en tu aplicación con CSFLE habilitado:Proporcione un objeto

kmsProvidersque especifique las credenciales que su aplicación con CSFLE habilitado utiliza para autenticarse con su KMS.

Crea una llave de cifrado de datos con el método

CreateDataKeydel objetoClientEncryptionen tu aplicación con CSFLE habilitado.Proporcione un

dataKeyOptsobjeto que especifique con qué clave su KMS debe cifrar su nueva clave de cifrado de datos.

Para ver un tutorial que muestra cómo crear y cifrar una clave de cifrado de datos, consulta los siguientes recursos:

Para ver la estructura de los objetos kmsProviders y dataKeyOpts para todos los proveedores de KMS compatibles, consulta Servicios de gestión de claves compatibles.

Servicios de gestión de claves compatibles

Las siguientes secciones de esta página presentan la siguiente información para todos los proveedores del Key Management Service:

Arquitectura del cliente habilitado para CSFLE

Estructura de objetos

kmsProvidersEstructura de objetos

dataKeyOpts

CSFLE admite los siguientes proveedores de Key Management Service:

Amazon Web Services KMS

Esta sección proporciona información relacionada con el uso del servicio de administración de claves de AWS en su aplicación habilitada para CSFLE.

Para ver un tutorial que demuestra cómo usar AWS KMS en su aplicación habilitada para CSFLE, consulte Usar cifrado automático a nivel de campo del lado del cliente con AWS.

Arquitectura

El siguiente diagrama describe la arquitectura de una aplicación compatible con CSFLE que utiliza AWS KMS.

Nota

El cliente no puede acceder a la llave maestra de cliente

Cuando se utiliza el Key Management Service anterior, la aplicación habilitada para CSFLE no tiene acceso a la clave maestra de cliente.

Objeto kmsProviders

La siguiente tabla presenta la estructura de un objeto kmsProviders para AWS KMS:

Campo | Obligatorio para el usuario de IAM | Requerido para el rol de IAM | Descripción |

|---|---|---|---|

ID de clave de acceso | Sí | Sí | Identifica al usuario de la cuenta. |

Tecla de acceso secreto | Sí | Sí | Contiene las credenciales de autenticación del usuario de la cuenta. |

Session Token | No | Sí | Contiene un token obtenido del Servicio de token de seguridad de AWS (AWS STS). |

Objeto dataKeyOpts

La siguiente tabla presenta la estructura de un objeto dataKeyOpts para AWS KMS:

Campo | Requerido | Descripción |

|---|---|---|

llave | Sí | Número de recurso de Amazon (ARN) de la clave maestra. |

region | No | Región de AWS de tu clave maestra, p. ej. "us-west-2"; requeridos solo si no se especifican en tu ARN. |

endpoint | No | Nombre de host personalizado para el endpoint de AWS si está configurado para su cuenta. |

Azure Key Vault

Esta sección proporciona información relacionada con el uso de Azure Key Vault en tu aplicación habilitada para CSFLE.

Para ver un tutorial que muestre cómo usar Azure Key Vault en tu aplicación habilitada para CSFLE, consulta Usar cifrado automático a nivel de campo del lado del cliente con Azure.

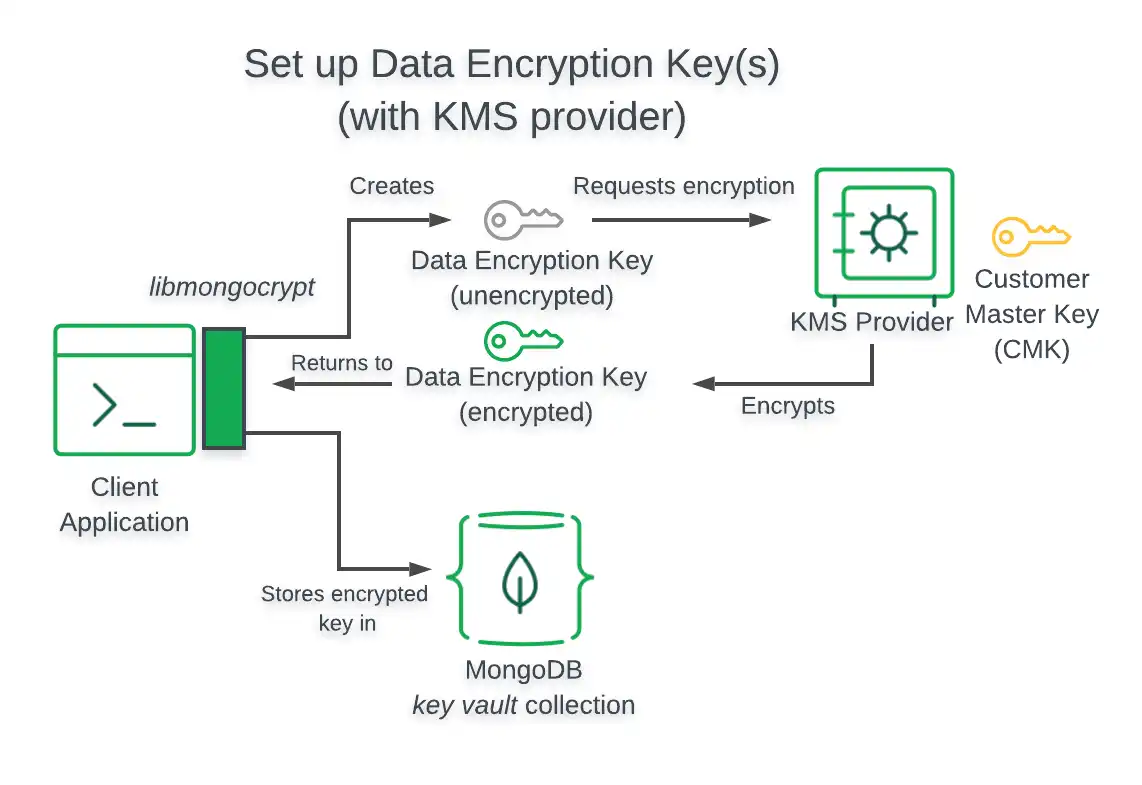

Arquitectura

El siguiente diagrama describe la arquitectura de una aplicación habilitada para CSFLE que utiliza Azure Key Vault.

Nota

El cliente no puede acceder a la llave maestra de cliente

Cuando se utiliza el Key Management Service anterior, la aplicación habilitada para CSFLE no tiene acceso a la clave maestra de cliente.

Objeto kmsProviders

La siguiente tabla presenta la estructura de un objeto kmsProviders para Azure Key Vault:

Campo | Requerido | Descripción |

|---|---|---|

azure.tenantId | Sí | Identifica la organización de la cuenta. |

azure.clientId | Sí | Identifica el clientId para autenticar tu aplicación registrada. |

azure.clientSecret | Sí | Se utiliza para autenticar su aplicación registrada. |

Punto final de la plataforma de identidad de Azure | No | Especifica un nombre de host y un número de puerto para el servidor de autenticación. De forma predeterminada, se utiliza login.microsoftonline.com y solo es necesario para instancias de Azure no comerciales, como cuentas gubernamentales o de China. |

Objeto dataKeyOpts

La siguiente tabla presenta la estructura de un objeto dataKeyOpts para Azure Key Vault:

Campo | Requerido | Descripción |

|---|---|---|

keyName | Sí | Nombre de la llave maestra |

versión de la clave | No | Versión de la llave maestra |

keyVaultEndpoint | Sí | URL de la bóveda de claves. P. ej. myVaultName.vault.azure.net |

Google Cloud Platform KMS

Esta sección proporciona información relacionada con el uso de Google Cloud Key Gestión en tu aplicación habilitada para CSFLE.

Para ver un tutorial que demuestre cómo utilizar GCP KMS en tu aplicación habilitada para CSFLE, consulta Utilizar cifrado de nivel de campo automático del lado del cliente con GCP.

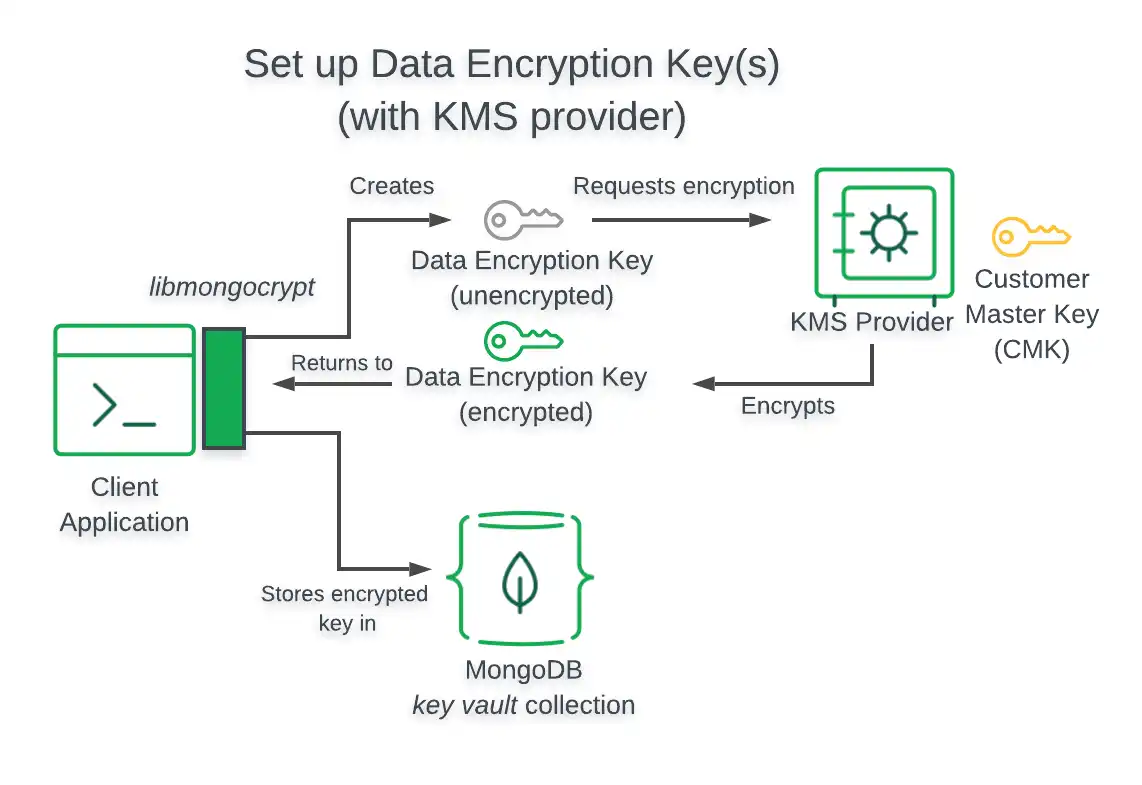

Arquitectura

El siguiente diagrama describe la arquitectura de una aplicación con CSFLE habilitado usando GCP KMS.

Nota

El cliente no puede acceder a la llave maestra de cliente

Cuando se utiliza el Key Management Service anterior, la aplicación habilitada para CSFLE no tiene acceso a la clave maestra de cliente.

Objeto kmsProviders

La siguiente tabla presenta la estructura de un objeto kmsProviders para GCP KMS:

Campo | Requerido | Descripción | |||

|---|---|---|---|---|---|

correo electrónico | Sí | Identifica la dirección de correo electrónico de tu cuenta de servicio. | |||

clave privada | Sí | Identifies your service account private key in either

base64 string or

Binary subtype 0

format without the prefix and suffix markers. Suppose your service account private key value is as follows: The value you would specify for this field is: If you have a user-key.json credential file, you can extract

the string by executing the following command in a bash or

similar shell: | |||

endpoint | No | Especifica un nombre de host y un número de puerto para el servidor de autenticación. Por defecto es oauth2.googleapis.com. |

Objeto dataKeyOpts

La siguiente tabla presenta la estructura de un objeto dataKeyOpts para GCP KMS:

Campo | Requerido | Descripción |

|---|---|---|

ID del proyecto | Sí | Identificador para tu proyecto en el que creaste la clave. |

ubicación | Sí | Región especificada para tu clave. |

keyRing | Sí | Identificador del grupo de claves al que pertenece su clave. |

keyName | Sí | Identificador de la clave maestra simétrica. |

versión de la clave | No | Especifica la versión de la clave nombrada. Si no se especifica, se utiliza la versión por defecto de la clave. |

endpoint | No | Especifica el host y el puerto opcional de nube KMS. El valor por defecto es |

KMIP

Esta sección proporciona información relacionada con el uso de un proveedor de servicios de administración de claves compatible con KMIP en su aplicación habilitada para CSFLE.

Para ver un tutorial que demuestre cómo usar un proveedor de Key Management Service compatible con KMIP en tu aplicación habilitada para CSFLE, consulta Usar cifrado automático a nivel de campo del lado del cliente con KMIP.

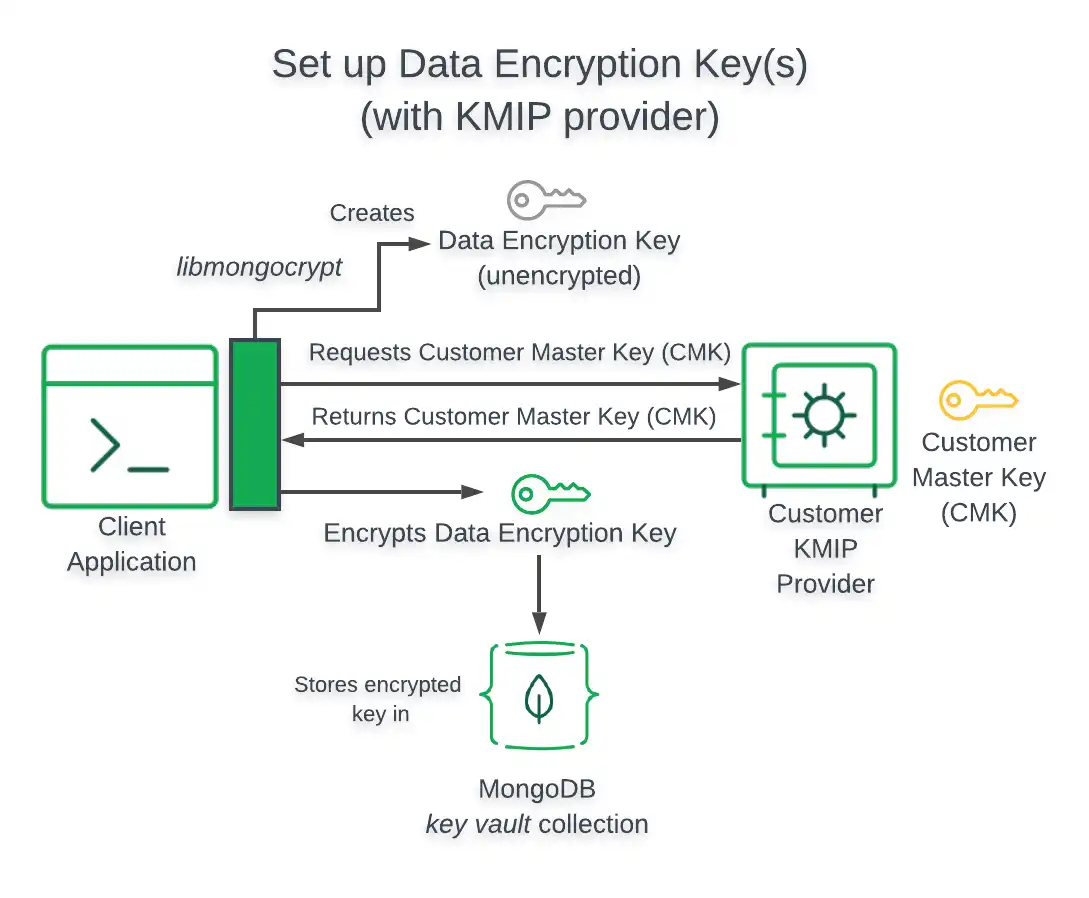

Arquitectura

El siguiente diagrama describe la arquitectura de una aplicación habilitada para CSFLE que utiliza un proveedor de claves conforme a KMIP.

Importante

El cliente Accede a la llave maestra de cliente

Cuando su aplicación habilitada para CSFLE utiliza un proveedor de claves compatible con KMIP, su aplicación accede directamente a su clave maestra de cliente.

Objeto kmsProviders

La siguiente tabla presenta la estructura de un objeto kmsProviders para un proveedor de claves compatible con KMIP:

Nota

Autentícate a través de TLS/SSL

Su aplicación habilitada para CSFLE se autentica a través de TLS/SSL cuando utiliza KMIP.

Campo | Requerido | Descripción |

|---|---|---|

endpoint | Sí | Especifica un nombre de host y un número de puerto para el servidor de autenticación. |

Objeto dataKeyOpts

La siguiente tabla presenta la estructura de un objeto dataKeyOpts para un Key Management Service compatible con KMIP:

Campo | Requerido | Descripción |

|---|---|---|

keyId | No | El Si no se especifica el campo |

endpoint | Sí | El URI de su proveedor de claves compatible con KMIP. |

Proveedor de claves local

Esta sección proporciona información relacionada con el uso de un proveedor de claves local (su sistema de archivos) en una aplicación compatible con CSFLE.

Advertencia

No utilizar el proveedor de clave local en producción

El proveedor de claves local es un método de almacenamiento inseguro y no se recomienda para producción. En su lugar, debe almacenar sus claves maestras de cliente en un sistema de gestión de claves (KMS) remoto.

Para aprender a usar un KMS remoto en tu implementación de CSFLE, consulta la guía Tutoriales.

Para ver un tutorial que demuestra cómo usar un proveedor de clave local para probar el cifrado a nivel de campo del lado del cliente,consulte Inicio rápido.

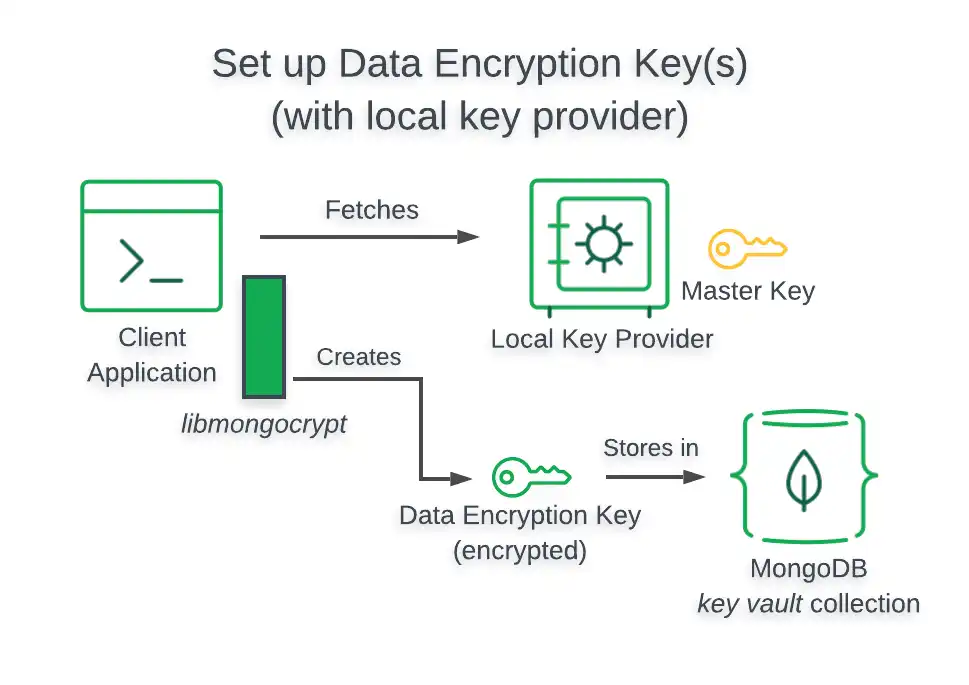

Arquitectura

Cuando utiliza un proveedor de claves local en su aplicación habilitada para CSFLE, su aplicación recupera su clave maestra de cliente del sistema de archivos de la computadora en la que se está ejecutando la aplicación.

El siguiente diagrama describe la arquitectura de una aplicación habilitada para CSFLE utilizando un proveedor de claves local.

Objeto kmsProviders

La siguiente tabla presenta la estructura de un objeto kmsProviders para un proveedor de claves local:

Campo | Requerido | Descripción |

|---|---|---|

llave | Sí | La clave maestra utilizada para cifrar/descifrar claves de datos. Se transmite como una cadena codificada en base64. |

Objeto dataKeyOpts

Cuando usas un Proveedor de Clave Local, especificas tu llave maestra de cliente a través de tu objeto kmsProviders.